ARP (Address Resolution Protocol) dünyanın ən təhlukəli hücumlarından biridir. ARP hücumu şəbəkədəki cihazların IP ünvanlarını onların MAC ünvanlarına uyğunlaşdırmaq üçün ARP protokolundan istifadə edən kiberhücum növüdür. ARP hücumlarının ən çox yayılmış növlərindən biri ARP zəhərləməsi (ARPpoisoning) adlanır. ARP spoofing hücumçuya şəbəkədəki bütün data hissəciklərini əldə etməyə, trafikdə dəyişiklik etməyə və ya trafiki dayandırmağa imkan verir. Bu hücum digər hücumlar üçün daha çox başlanğıc xarakter daşıyır. Məsələn, denial of service,man in the middle və ya session hijacking attacks

Açar sözlər: ARP spoofing, denial of service, man in the middle, session hijacking attacks

1.GİRİŞ

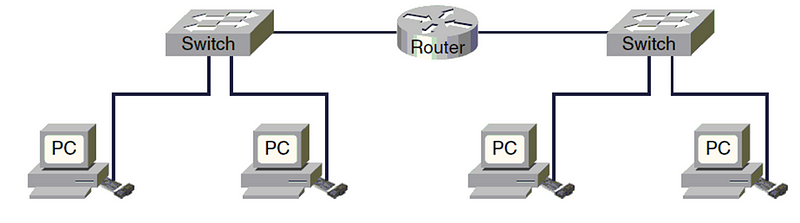

ARP və ya Address Resolution Protocol, IP ünvanlarını MAC ünvanlarına çevirən protokoldur. Şəbəkə rabitəsi üçün ilk növbədə “yolun müəyyən edilməsi” lazımdır. Əlaqə qurmaq istəyən iki sistem bir-birinə məlumat paketləri göndərərkən, şəbəkədəki marşrutlaşdırıcılar və açarlar kimi strukturlar bu məlumatların ötürülməsini təmin edir.

Nümunə şəkil:

Bu necə işləyir:

1.Cihaz məlumatı müəyyən bir IP ünvanına göndərmək istəyir.

2.Bununla birlikdə, məlumatları göndərmək üçün hədəf cihazın MAC ünvanını bilməlidir.

3. Əgər hədəfin MAC ünvanı bilinmirsə, göndərən cihaz ARP sorğusu edir. Bu sorğu hədəf IP ünvanı ilə əlaqəli MAC ünvanını tələb edir.

4.Şəbəkədəki bütün qurğular bu ARP sorğusunu alır. Əgər tələb olunan IP ünvanı öz IP ünvanlarına uyğun gəlirsə, hədəf cihaz cavab olaraq MAC ünvanını göndərir.

5.Göndərən cihaz aldığı cavabdan istifadə edərək məlumatları hədəfə göndərir.

Bu proses sayəsində IP ünvanlarının hansı cihazların və rabitənin qurulduğu MAC ünvanlarına uyğun gəldiyi öyrənilir

2.Əsas hissə

2.1

ARP spoofing(zəhırlənmə): şəbəkədəki cihazların kommunikasiyalarını manipulyasiya etmək üçün istifadə edilən bir hücum növüdür. Bu hücumda təcavüzkar şəbəkədəki digər cihazlara özünün başqa bir cihaz olduğunu bildirir və bu yolla rabitəni idarə etməyə çalışır. Bu tip hücumlar çox vaxt şəbəkə trafikinə qulaq asmaq, məlumatı oğurlamaq və ya şəbəkəyə digər hücumlar üçün zəmin yaratmaq üçün istifadə olunur.

ARP zəhərlənmə hücumu addımları hansılardır?

Hücumları məzmunundan asılı olaraq fərqli olsa da, ARP Zəhərlənmə hücumları ümumiyyətlə oxşar addımlardan ibarətdir. ARP Poisoning hücumlarının mərhələləri bunlardır:

*Təcavüzkar hədəf seçir: ARP Poisoning hücumunu təşkil edən kibercinayətkar ilk addımda hədəf maşını müəyyən edir. Hədəf cihaz şəbəkədə son nöqtə və ya marşrutlaşdırıcı kimi şəbəkə cihazı ola bilər. Router cihazları təcavüzkarlar üçün ən ideal hədəflərdən biridir. Çünki marşrutlaşdırıcılara ARP hücumu bütün alt şəbəkənin trafikini pozmaq potensialına malikdir.

*Təcavüzkar hücuma başlayır: Kibercinayətkar hədəf aləti seçdikdən və müvafiq düzəlişləri etdikdən sonra hücuma başlayır. Təcavüzkar ya dərhal ARP mesajlarını yayımlayır, ya da sorğu alınana qədər gözləməyi seçir.

*Təcavüzkar yanlış yönləndirilmiş trafikə qarşı tədbir görür: Cihazlarda ARP keşlərini pozduqdan sonra kibercinayətkarlar yanlış yönləndirilmiş trafikə qarşı müxtəlif tədbirlər görürlər. Trafikdə görülən tədbirlər tamamilə təcavüzkarın məqsədindən asılıdır.

ARP zəhərlənməsinin qarşısının alınması üsulları:

Statik ARP cədvəlləri: ARP Poisoning hücumlarının qarşısını almağın ən təsirli yollarından biri şəbəkədəki MAC ünvanlarını düzgün IP ünvanları ilə uyğunlaşdırmaqdır. Bununla belə, şəbəkədə hər hansı dəyişiklik olarsa, bütün ARP cədvəllərinin əl ilə yenilənməsi tələb oluna bilər. Bununla belə, bu üsul böyük təşkilatlarda qiymətli məlumatların qorunmasına töhfə verə bilər.

Switch təhlükəsizliyi: Ethernet keçidi ARP Poisoning hücumlarını azaltmaq üçün istifadə edilə bilər. Hər bir ARP sorğusunun etibarlılığını qiymətləndirən açarlar şübhəli paketləri atmaq və keçiddən keçmə sürətini məhdudlaşdırmaq funksiyasına malikdir. Bu, DoS hücumlarının effektiv qarşısını almağa kömək edə bilər.

Şəbəkə izolyasiyası: ARP mesajları yerli alt şəbəkədən kənara çıxa bilməz. Bu o deməkdir ki, bir alt şəbəkəyə edilən hücum digər alt şəbəkələrdəki maşınlara təsir etməyəcək. Qabaqcıl təhlükəsizlik tədbirləri ilə şəxsi şəbəkəyə malik olmaq ARP hücumlarından qorunmağa kömək edir.

Şifrələmə: Şifrələmə üsulu birbaşa ARP tipli hücumların qarşısını almasa da, potensial zərəri minimuma endirə bilər. SSL/TLS şifrələmələri hücumları azaltmaq üçün effektiv üsullardan biridir.

Siz həmçinin şirkətinizi ARP Poisoning hücumlarından qorumaq üçün Berqnet-in SASE və Firewall təhlükəsizlik divarı cihazlarından istifadə edə bilərsiniz. Şirkətinizin kibertəhlükəsizliyini biznes ehtiyaclarınıza uyğun seçə biləcəyiniz kibertəhlükəsizlik həlləri ilə yenidən quraraq, özünüzü daim artan kiber təhdidlərdən qoruya bilərsiniz. Berqnet-in yeni nəsil təhlükəsizlik həlləri korporativ şəbəkənizi kibercinayətkarlardan və zərərli proqram təminatından qoruyur.

2.2 ARP poisoning növləri

ARP zəhərlənməsinin növləri hansılardır?

Denial of Service:

Xidmətdən imtina (DoS) bir xidməti əlçatmaz edən hücum növüdür. Təcavüzkarlar şəbəkəyə böyük həcmdə trafik göndərməklə və ya hədəf sistemdəki resursları tükəndirməklə şəbəkə resurslarını istehlak edə, beləliklə qanuni istifadəçilərə girişi rədd edə bilər.məsələn fərz edəkki mən müəlliməm və bir sinifdə danışıram və tələbələr hamısı mənimlə birgə danışır və mənim səsimi eşitmirlər bu dos hücumudur.

Man-in-the-Middle:

hücumçuya özünü ünsiyyətdə iki tərəf arasında yerləşdirərək məlumatları izləməyə və ya manipulyasiya etməyə imkan verən bir hücum növüdür. Təcavüzkar iki ünsiyyət quran tərəfin arasına girir və aralarındakı trafikə nəzarət edir və ya manipulyasiya edir. Bu, həssas məlumatların oğurlanması, fişinq və ya oğurlanmış parollarla nəticələnə bilər.

Session Hijacking:

istifadəçinin sessiyasını oğurlamaq və idarə etmək üçün istifadə edilən hücum növüdür. Təcavüzkar mövcud sessiyanın autentifikasiyasını keçməyə və ya ondan aktiv istifadə edərkən sessiyanı ələ keçirməyə cəhd edir. Sessiyanın qaçırılması tez-tez fişinq hücumları və ya təhlükəsiz şəbəkələrdən məlumatların toplanması üçün istifadə olunur.

3.NƏTİCƏ

Bu tip hücumlardan qorunmaq üçün şəbəkə təhlükəsizlik tədbirləri, firewalllar, müdaxilənin aşkarlanması sistemləri (IDS), müdaxilənin qarşısının alınması sistemləri (IPS), təhlükəsiz şəbəkə protokolları və təhlükəsizlik proqram təminatı kimi müxtəlif texnika və vasitələrdən istifadə edilə bilər. Müntəzəm sistem yeniləmələrini həyata keçirmək, güclü parollardan istifadə etmək və işçilərin təlimi kimi ən yaxşı təhlükəsizlik təcrübələri də vacibdir.

Məqalə xoşunuza gəldi? nöbəti yazı üçün hər hansı bir mövzu, sual və ya təklifiniz varsa, mehran@hematyar.net ünvanında və ya whatsapp da sizdən eşitmək istərdim .bu yazıdan yararlandığınız halda mənbəni qeyd etməyiniz xahiş olunur.

Author: Ph.D(c) Mehran Hematyar(Hemmatyar -مهران همت یار )