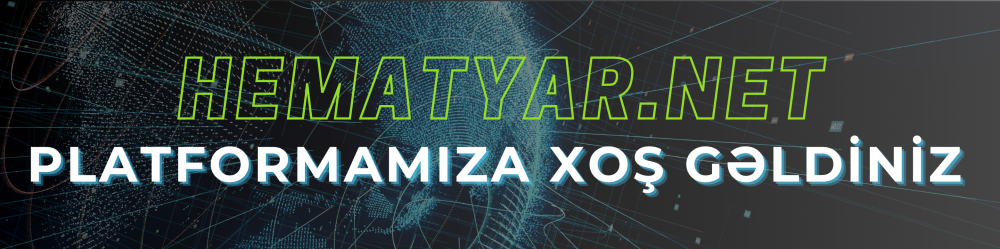

Simsiz Şəbəkə nədir? Simsiz şəbəkə məlumatların hava vasitəsilə ötürüldüyü və cihazların fiziki kabellər olmadan bir-biri ilə əlaqə saxladığı şəbəkə növüdür. Bu şəbəkələr Wi-Fi, Bluetooth və mobil məlumat şəbəkələri kimi texnologiyalarla fəaliyyət göstərir və geniş əhali tərəfindən telefonlar, noutbuklar və digər cihazlarla istifadə olunur.

Simsiz Şəbəkə Təhlükəsizliyi nədir? Simsiz şəbəkə təhlükəsizliyi simsiz kompüter şəbəkələrinin icazəsiz giriş, məlumat pozuntuları və digər zərərli hücumlardan qorunmasını təmin edən təhlükəsizlik sahəsidir. Bu, şəbəkə mənbələrini qorumaq üçün nəzərdə tutulmuş müxtəlif texnologiyaları və metodları əhatə edir. Məqsəd şəbəkənin məxfiliyini, bütövlüyünü və mövcudluğunu qorumaqdır. Yaxşı qurulmuş simsiz təhlükəsizlik sistemi məlumatların ələ keçirilməsi, məlumat oğurluğu və xidmətdən imtina hücumları (Denial-of-Service, DoS) kimi təhdidlərin qarşısını alır.

Effektiv təhlükəsizlik strategiyalarının tətbiqi, şəbəkənin fasiləsiz və təhlükəsiz işləməsini təmin edir, bu da istifadəçilərin məlumatlarının qorunmasını və sistemin daimi əlçatan olmasını təmin edir.Simsiz təhlükəsizlik simsiz şəbəkələrin icazəsiz girişdən qorunması üçün tətbiq olunan üsulları əhatə edir. Simsiz şəbəkələr üzərində işləyən cihazlar (telefonlar, noutbuklar və s.) vasitəsilə məlumatların təhlükəsizliyi və məxfiliyi təmin olunur. Bu proses məlumatların oğurlanmasının və ya icazəsiz şəxslər tərəfindən əldə edilməsinin qarşısını almaq üçün vacibdir. Simsiz təhlükəsizlik müxtəlif təhlükəsizlik tədbirləri ilə şəbəkəni qorumağa çalışır ki, məlumatlar internet üzərindən təhlükəsiz şəkildə ötürülsün.

Müasir Şəbəkələrdə Simsiz Təhlükəsizliyin Əhəmiyyəti – Simsiz təhlükəsizlik günümüzdə mühüm rol oynayır, çünki gündəlik həyatda simsiz şəbəkələrdən geniş istifadə edirik. Ən sadə misal olaraq, mobil telefonlarımızda, noutbuklarımızda, eləcə də digər ağıllı cihazlarda simsiz şəbəkələrə qoşuluruq. Bu şəbəkələrin qorunması vacibdir, çünki şəxsi məlumatlarımız hakerlər və ya digər zərərli şəxslər tərəfindən ələ keçirilə bilər. Yaxşı qurulmuş bir simsiz təhlükəsizlik sistemi olmadan başqaları icazəsiz olaraq məlumatlarımıza daxil ola və təhlükəli vəziyyətlər yarana bilər. Məlumat sızmaları, şəxsi məlumatların oğurlanması və kiberhücumlar kimi hallar simsiz şəbəkələrin qorunmamasının nəticələrindən biridir.

Simsiz şəbəkələrin qorunması üçün qarşıya çıxan əsas problemlərdən biri icazəsiz giriş məsələsidir. İcazəsiz giriş şəbəkəyə icazəsiz şəxslərin daxil olması və məlumatlardan istifadə etməsidir ki, bu da şəbəkə istifadəçiləri üçün ciddi təhlükə yaradır. Digər böyük problem isə məlumatların ələ keçirilməsidir. Simsiz şəbəkələrdə məlumatlar havada ötürüldüyü üçün zərərli şəxslər bu məlumatları dinləyə və ya oğurlaya bilər. Bu, şəxsi məlumatların məxfiliyini təhlükəyə atır. Bu problemlərdən qorunmaq üçün simsiz şəbəkələr güclü təhlükəsizlik tədbirləri ilə təchiz olunmalıdır. Bu tədbirlər həm şəxsi istifadəçilər, həm də böyük təşkilatlar üçün şəbəkələrin təhlükəsizliyini təmin edir.

Simsiz təhlükəsizliyin əsas tərkib hissələri bunlardır:

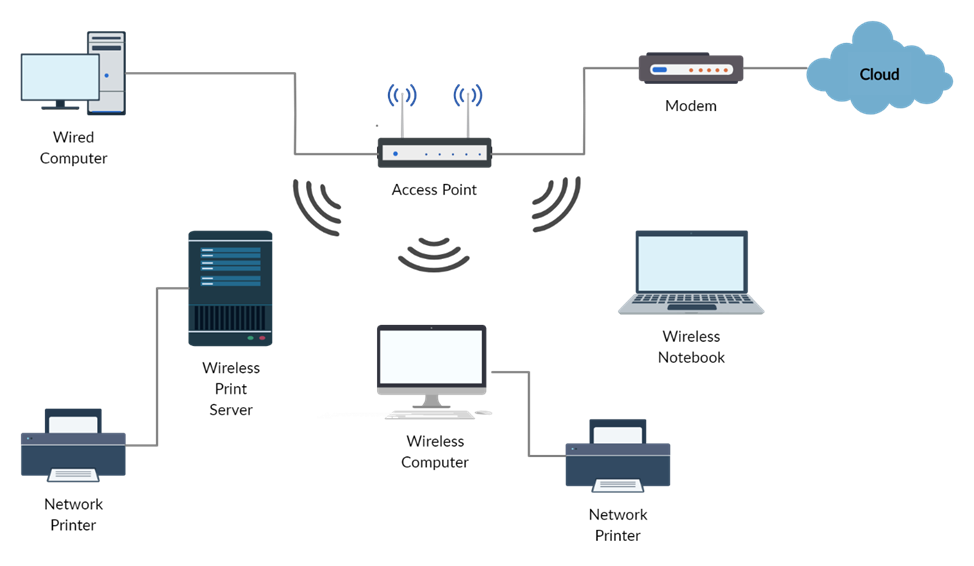

1. Girişlərin Aşkarlanma Sistemləri (IDS) – Girişlərin Aşkarlanma Sistemi (IDS) şəbəkəni daim nəzarətdə saxlayır və şübhəli və ya zərərli fəaliyyətləri aşkar edir. Bu sistem şəbəkədə baş verən hücumları və problemləri izləyir. Şəbəkədə qeyri-adi bir şey baş verdikdə IDS xəbərdarlıq edir və təhlükənin qarşısını almağa imkan verir.

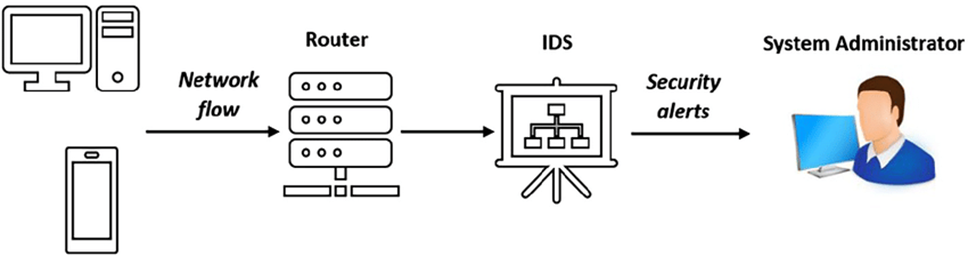

2. Şəbəkə Monitorinq Alətləri – Şəbəkə monitorinq alətləri simsiz şəbəkədə baş verən hər şeyi izləyir və idarə edir. Bu alətlər şəbəkənin performansını və təhlükəsizliyini yoxlayaraq hər hansı nasazlıq və ya şübhəli fəaliyyətləri müəyyənləşdirir. Şəbəkə monitorinqi vasitələri gecikmələri, bağlantı problemlərini, zərərli fəaliyyətləri aşkar edir və şəbəkənin düzgün işləməsini təmin edir. Bu alətlər şəbəkə trafiki haqqında geniş məlumat toplayaraq təhlükələrə qarşı qabaqlayıcı tədbirlər görməyə imkan yaradır.

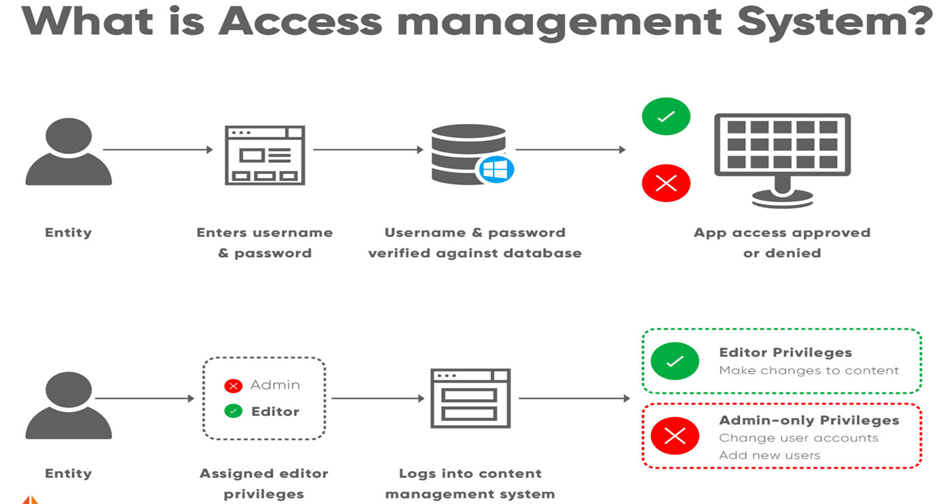

3. Giriş İdarəetmə Həlləri – Giriş idarəetmə həlləri simsiz şəbəkəyə kimlərin daxil ola biləcəyinə nəzarət edir. Bu sistemlər yalnız icazəli şəxslərin şəbəkəyə qoşulmasını təmin etmək üçün müxtəlif üsullardan istifadə edir. Şəbəkəyə giriş parol, iki mərhələli identifikasiya və ya biometrik metodlar (məsələn, barmaq izi) vasitəsilə təhlükəsiz şəkildə həyata keçirilir. Məqsəd şəbəkəni icazəsiz şəxslərdən qorumaq və məlumatların təhlükəsizliyini təmin etməkdir.

Intrusion Detection Systems – Girişlərin Aşkarlanma Sistemləri (IDS)

Girişlərin Aşkarlanma Sistemi (IDS) şəbəkələrdə baş verən hücumları və ya problemləri aşkar edən alətdir. Şəbəkə daxilində şübhəli və ya zərərli fəaliyyətlər olduqda, IDS bu hərəkətləri izləyir və təhlükə haqqında xəbərdarlıq verir. Bu sistemlər şəbəkə təhlükəsizliyinin təmin olunmasında mühüm rol oynayır, çünki icazəsiz girişlərin, zərərli proqramların və digər potensial təhlükələrin qarşısını alır. IDS sistemləri şəbəkəni daim izləyir və hər hansı anormal fəaliyyət aşkar etdikdə tədbir görməyə kömək edir.

IDS növləri:

1. İmza əsaslı IDS: Bu növ IDS məlum hücum modellərini tanıyaraq onları aşkar edir. Əgər hücum sistemə tanışdırsa onu tez bir zamanda müəyyən edir və tədbir görür. Bu metod əvvəlcədən tanınan hücumlara qarşı çox təsirli olsa da, yeni və ya tanımadığı hücum növlərinə qarşı təsirli olmaya bilər.

2. Anomaliya əsaslı IDS: Bu tip IDS şəbəkədə baş verən hər hansı anormal və ya normadan kənar fəaliyyətləri müəyyən etmək üçün istifadə olunur. Əgər şəbəkədəki fəaliyyətlər adi iş prosesindən fərqlənirsə, bu sistem dərhal xəbərdarlıq edir. Bu metod yeni və ya gözlənilməyən hücumların aşkar edilməsində daha təsirli ola bilər, çünki şəbəkədəki normaya uyğun olmayan hər hansı fəaliyyəti izləyir.

3. Hibrid IDS: Hibrid IDS həm imza əsaslı, həm də anomaliya əsaslı üsulları birləşdirir. Bu kombinasiya iki metodun güclü tərəflərini birləşdirərək daha yüksək səviyyədə müdafiə təmin edir. Hibrid IDS həm məlum hücumları, həm də şəbəkədə baş verən qeyri-adi fəaliyyətləri aşkar edərək daha geniş bir təhlükəsizlik təminatı verir.

Məşhur IDS Alətləri:

- Snort: Snort açıq mənbəli və pulsuz bir IDS alətidir. O, şəbəkəni real vaxtda izləyir və zərərli fəaliyyətləri aşkarlayır. Snort məşhurdur, çünki müxtəlif kompüter sistemlərində istifadə oluna bilir və məlum hücumları tapmaq üçün güclü imza əsaslı bir texnologiyaya sahibdir. Snort hücum aşkar etdikdə dərhal xəbərdarlıq göndərir və təhlükənin qarşısını almağa kömək edir.

- Suricata: Suricata da açıq mənbəli və pulsuz bir IDS vasitəsidir, lakin o, Snortdan fərqli olaraq daha böyük şəbəkələrdə daha çox trafik izləyə bilir. Suricata çox sayda məlumatın ötürülməsi zamanı sürətli performans göstərir və böyük şəbəkələrdə daha yaxşı işləyir. Bu alət də şəbəkədə baş verən anormal fəaliyyətləri izləyir və hücumlar zamanı xəbərdarlıq edir.

Hər iki alət simsiz şəbəkələrin təhlükəsizliyini qorumaq üçün effektiv vasitələrdir. Onlar şəbəkədəki zərərli və ya şübhəli fəaliyyətləri aşkar edir, istifadəçilərə təhlükəsizliyə dair xəbərdarlıq edir.

Network Monitoring Tools – Şəbəkə Monitorinq Alətləri

Şəbəkə monitorinq alətləri simsiz şəbəkələrdə hər hansı problemləri aşkar etmək və onların fəaliyyətini izləmək üçün istifadə olunan vasitələrdir. Bu alətlər şəbəkənin fəaliyyəti ilə bağlı məlumatlar toplayaraq təhlükəsizlik, sürət və ümumi performans məsələlərini izləyir. Onların əsas məqsədi şəbəkənin düzgün işləməsini təmin etmək və hər hansı zərərli fəaliyyətləri vaxtında aşkar etməkdir. Şəbəkə monitorinq alətləri potensial hücumları və ya nasazlıqları erkən mərhələdə aşkarlamağa və təhlükəsizliyi təmin etməyə kömək edir. Bu alətlər şəbəkənin təhlükəsizliyinin təmin olunmasında və mümkün risklərin qarşısının alınmasında mühüm rol oynayır.

Alət nümunələri:

- Wireshark: Wireshark şəbəkə vasitəsilə hərəkət edən məlumat paketlərini izləmək və analiz etmək üçün istifadə edilən güclü bir vasitədir. Bu alət məlumat paketlərini tutaraq istifadəçilərə şəbəkənin detallı fəaliyyətini görməyə imkan verir. Wireshark şəbəkə problemlərini tapmaq və analiz etmək üçün təsirlidir, çünki o, şəbəkədə baş verən hər bir paketi detallı şəkildə göstərir. Bu, şəbəkədəki hər hansı zərərli və ya qəribə fəaliyyəti aşkarlamağa kömək edir və problemlərin həllini asanlaşdırır.

- Nagios: Nagios həm şəbəkələrdə, həm də serverlərdə problemləri aşkarlamaq üçün istifadə olunan monitorinq alətidir. Nagios şəbəkənin ümumi sağlamlığını və performansını izləyir. Şəbəkədə və ya serverlərdə hər hansı nasazlıq olduqda Nagios dərhal xəbərdarlıq göndərir və istifadəçilərə problemi həll etməyə imkan verir. Bu alət şəbəkənin fasiləsiz işləməsini təmin etməyə və şəbəkə fəaliyyətindəki problemlərin erkən aşkarlanmasına kömək edir. Nagios xüsusilə böyük şəbəkə infrastrukturlarında effektivdir, çünki o, müxtəlif cihazları və xidmətləri eyni zamanda izləyə bilər.

Həm Wireshark, həm də Nagios simsiz şəbəkələrdə problemləri izləmək və onların təhlükəsizliyini təmin etmək üçün çox faydalı alətlərdir. Bu alətlər şəbəkədə baş verən hər hansı bir nasazlıq və ya hücum barədə istifadəçilərə xəbərdarlıq edərək onların şəbəkəni daha təhlükəsiz şəkildə idarə etməsinə imkan verir.

Access Management Solutions – Giriş İdarəetmə Həlləri

Simsiz şəbəkəyə kimin daxil olmasını nəzarətdə saxlamaq şəbəkənin təhlükəsizliyi üçün çox vacibdir. Bu kənar şəxslərin şəbəkəyə icazəsiz girişinin qarşısını alır və şəbəkədə ötürülən məlumatların qorunmasını təmin edir. Yalnız etibarlı və icazə verilmiş şəxslər şəbəkəyə qoşula bilməlidirlər. Giriş idarəetmə həlləri, istifadəçilərin şəbəkəyə girişini nəzarətdə saxlamaq və şəbəkənin təhlükəsizliyini qorumaq üçün müxtəlif üsullardan istifadə edir.

Metodlar:

1. WPA3 (Wi-Fi Protected Access 3): WPA3 simsiz şəbəkələri qorumaq üçün təkmilləşdirilmiş bir şifrələmə üsuludur. WPA3 şəbəkəyə giriş zamanı məlumatların daha yaxşı şifrələnməsini təmin edərək hakerlərin şəbəkəyə icazəsiz girməsini çətinləşdirir. WPA3 texnologiyası köhnə WPA versiyalarına nisbətən daha yüksək təhlükəsizlik təmin edir və simsiz şəbəkələrdə məlumatların daha güvənli ötürülməsinə kömək edir. Lakin bu metoddan istifadə etmək üçün yeni cihazların WPA3 dəstəyi olmalıdır.

2. İki faktorlu autentifikasiya (2FA): İki faktorlu autentifikasiya şəbəkəyə daxil olarkən əlavə bir təhlükəsizlik qatını təmin edir. İstifadəçi yalnız şifrə ilə deyil, həm də əlavə bir təsdiq vasitəsi ilə (məsələn, telefondan gələn kod) daxil olmalıdır. Bu metod yalnız şifrə ilə girişin təhlükəsizliyini artırır və kənar şəxslərin şəbəkəyə girişini çətinləşdirir. Bununla belə, istifadəçilər üçün bu proses daha çox vaxt ala bilər və əlavə addım tələb edir.

3. Captive portal: Captive portal istifadəçi simsiz şəbəkəyə qoşulmağa çalışarkən avtomatik olaraq açılan bir veb səhifədir. Bu səhifədə istifadəçi şəbəkəyə girişdən əvvəl müəyyən məlumatları (istifadəçi adı və ya şifrə) daxil etməlidir. Bu metod şəbəkəyə kimin daxil olduğunu izləməyə və nəzarətdə saxlamağa imkan verir. Lakin, istifadəçilər üçün hər dəfə giriş zamanı məlumat daxil etmək bir az vaxt ala bilər və narahatçılığa səbəb ola bilər.

Əsas Alətlər:

- RADIUS (Remote Authentication Dial-In User Service): RADIUS şəbəkəyə giriş icazəsini yoxlayan bir sistemdir. Bu sistem yalnız etibarlı və təsdiq olunmuş istifadəçilərin şəbəkəyə qoşulmasına icazə verir. RADIUS şəbəkə təhlükəsizliyini təmin etmək üçün geniş istifadə olunan bir texnologiyadır və şəbəkəyə icazəsiz girişin qarşısını alır.

- Cisco ISE (Identity Services Engine): Cisco ISE şəbəkəyə giriş hüquqlarını idarə edən və istifadəçilərin rolu və səlahiyyətlərinə əsasən fərqli giriş səviyyələri təmin edən bir sistemdir. Bu alət şəbəkədə müxtəlif istifadəçilərə müxtəlif giriş icazələri verərək məlumatların təhlükəsizliyini artırır və şəbəkənin daha effektiv idarə olunmasını təmin edir.

Fərqli Giriş İdarəetmə Metodlarının Müqayisəsi:

-WPA3: Simsiz şəbəkələri qorumaq üçün effektivdir, lakin onun istifadəsi üçün yeni cihazlar lazımdır ki, WPA3-ü dəstəkləsin. Bu metod güclü şifrələmə təmin edir, lakin texnologiyanın köhnə cihazlarla uyğunlaşmaması müəyyən məhdudiyyətlər yaradır.

-İki faktorlu autentifikasiya (2FA): Təhlükəsizliyi artırır, çünki giriş zamanı iki addım tələb olunur. Bununla belə, giriş müddəti bir az daha uzun ola bilər və istifadəçilər üçün əlavə addım tələb edir.

-Captive portal: İstifadəçilər üçün rahat və geniş istifadə olunur, lakin hər dəfə giriş üçün məlumat daxil etmək istifadəçilərin işini ləngidə bilər.

Bu metodlar simsiz şəbəkələrin təhlükəsizliyini təmin etmək üçün müxtəlif səviyyələrdə qoruma təmin edir və şəbəkəyə giriş zamanı istifadəçilərin təsdiq olunmasını tələb edir.

Müqayisəli Təhlil

Bəzi alətlər, məsələn, Snort, imzaya əsaslanan metodlardan istifadə edərək məlum hücum nümunələrini axtarır. Bu üsul əgər, hücum artıq tanınmışsa, yaxşı işləyir. Digər alətlər, məsələn, Suricata, anomaliyaya əsaslanan metodlardan istifadə edir, yəni şəbəkədə normal fəaliyyətə uyğun gəlməyən hər hansı qeyri-adi hadisəni aşkar edir. Bu yanaşma məlum olmayan yeni hücumları da müəyyən etmək qabiliyyətinə malikdir.

Suricata kimi alətlər daha sürətli işləyir, çünki o, eyni vaxtda daha çox trafikə nəzarət edə bilir və daha böyük şəbəkələrdə daha effektiv işləyir. Digər alətlər, xüsusilə, imzaya əsaslanan metodlardan istifadə edənlər böyük şəbəkələrdə bir qədər yavaş ola bilərlər.

Bəzi alətlər, məsələn, Wireshark, şəbəkə fəaliyyətinin çoxlu təfərrüatlarını göstərir və yeni başlayanlar üçün istifadəsi çətin ola bilər. Digər tərəfdən, Nagios kimi alətlər quraşdırıldıqdan sonra istifadəsi daha asan olur, çünki onlar istifadəçilərə məlumatları sadə və rahat şəkildə təqdim edir.

Açıq mənbə alətləri, məsələn, Snort və Wireshark, pulsuz istifadə oluna bilər. Bununla belə, bu alətlər daha çox vaxt və səy tələb edə bilər, xüsusilə də onları düzgün quraşdırmaq və idarə etmək lazımdır. Onların dəstək xidməti məhduddur, lakin sərbəst əlçatan olmaları çoxlarının seçimi edir.

Kommersiya alətləri, məsələn, Cisco ISE, daha çox xərc tələb edir, lakin onlar daha geniş xüsusiyyətlər və dəstək xidmətləri təklif edirlər. Bu alətlər adətən daha yaxşı dəstək verir, problemlər daha tez həll olunur və istifadəçilərə daha çox inteqrasiya imkanları təmin olunur.

Nagios və Cisco ISE böyük şəbəkələrdə daha yaxşı işləyir, çünki onlar bir çox cihazı izləyə və miqyası asanlıqla artırıla bilər. Bu alətlər böyük miqyaslı şəbəkə infrastrukturlarında yüksək performans göstərir və onların idarəetməsi daha rahatdır.

Açıq mənbə alətləri, geniş şəbəkələrdə inteqrasiya olunarkən əlavə iş tələb edə bilər, lakin düzgün quraşdırıldıqda və konfiqurasiya edildikdə yenə də effektiv şəkildə istifadə edilə bilər. Bu alətlər çevikliyi və iqtisadi səmərəliliyi ilə fərqlənir, lakin daha böyük şəbəkələrdə istifadəsi üçün texniki təcrübə lazımdır.

Nəticə

Simsiz təhlükəsizlik alətləri, məsələn, Snort, Suricata, Wireshark və Nagios şəbəkələrin təhlükəsizliyini qorumaq üçün hücumları aşkar etmək, trafiki izləmək və şəbəkəyə girişə nəzarət etmək kimi funksiyalarla şəbəkələri müdafiə edir. Bu alətlər birlikdə işləyərək şəbəkəni potensial təhlükələrdən qorumaq və təhlükəsizlik pozuntularının qarşısını almaq üçün vacib vasitələrdir.

Gələcəkdə simsiz təhlükəsizlik alətləri daha ağıllı olacaq və təhdidləri avtomatik aşkar etmək üçün daha çox avtomatlaşdırmadan istifadə edəcəklər. Bununla yanaşı, daha böyük şəbəkələrin və İnternet of Things (IoT) cihazları kimi yeni texnologiyaların təhlükəsizliyinə daha çox diqqət yetiriləcək. Bu sahədə təhlükəsizlik alətlərinin inkişafı şəbəkələri gələcək təhdidlərdən qorumağa yönəldiləcək.

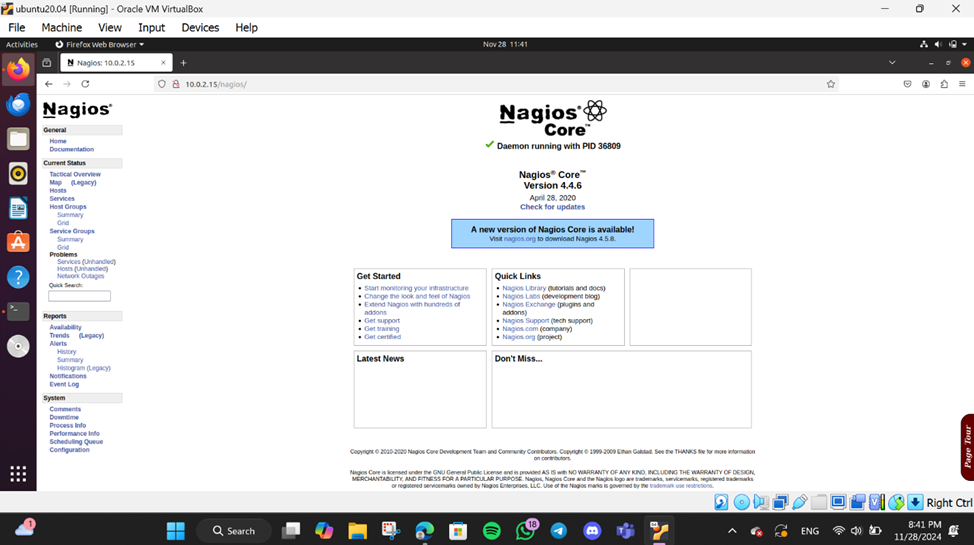

NAGIOS

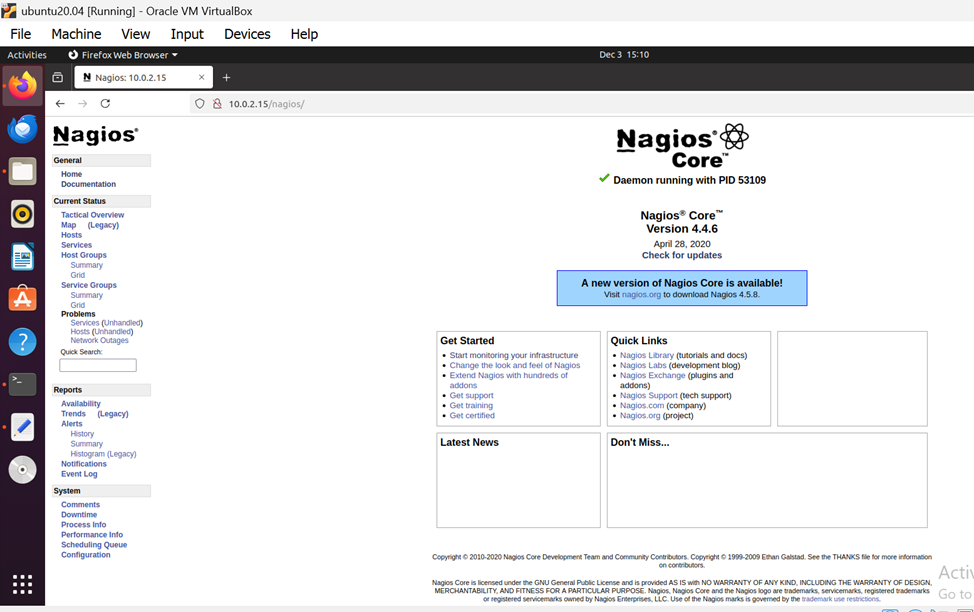

Nagios, sistem və şəbəkə monitorinqi üçün istifadə olunan güclü bir vasitədir.

Nagios nədir?

Nagios sistemlər, şəbəkələr və infrastruktur komponentlərinin vəziyyətini izləyir. Əsas xüsusiyyətləri:

- Xidmət və resursların monitorinqi.

- Problemlərin aşkarlanması və bildirişlərin göndərilməsi.

- İstifadəçi interfeysi ilə real vaxtda monitorinq.

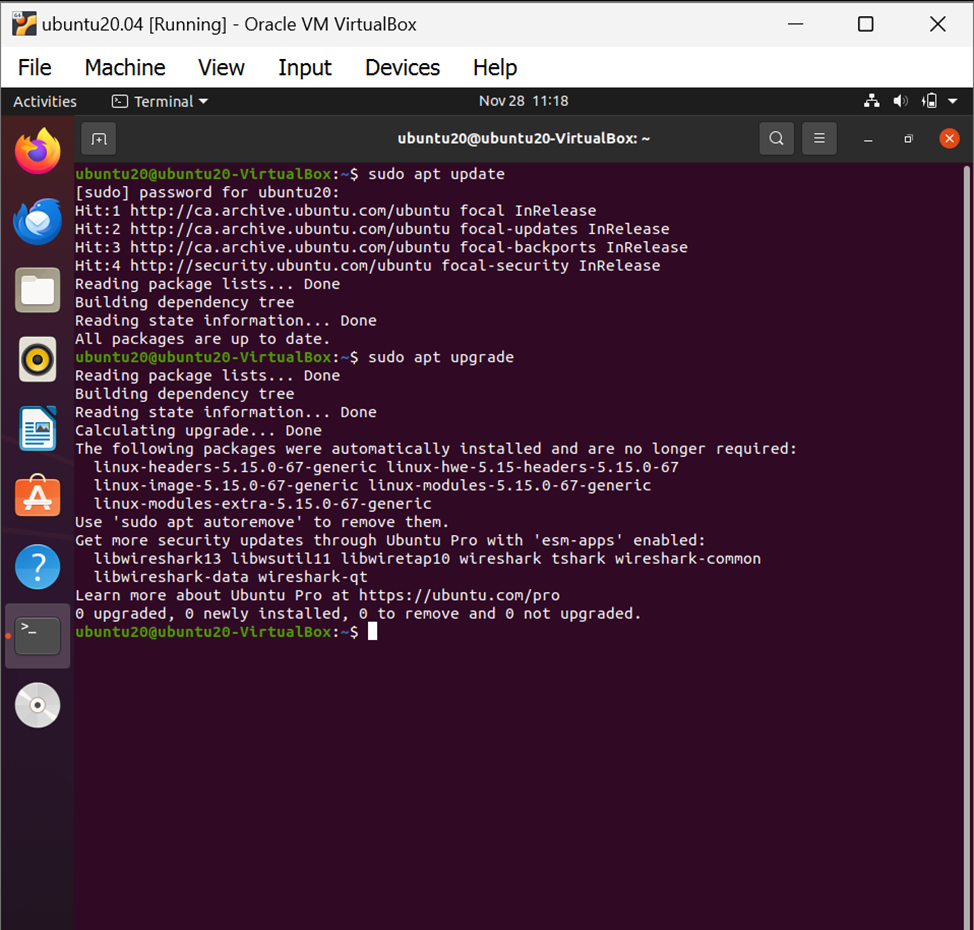

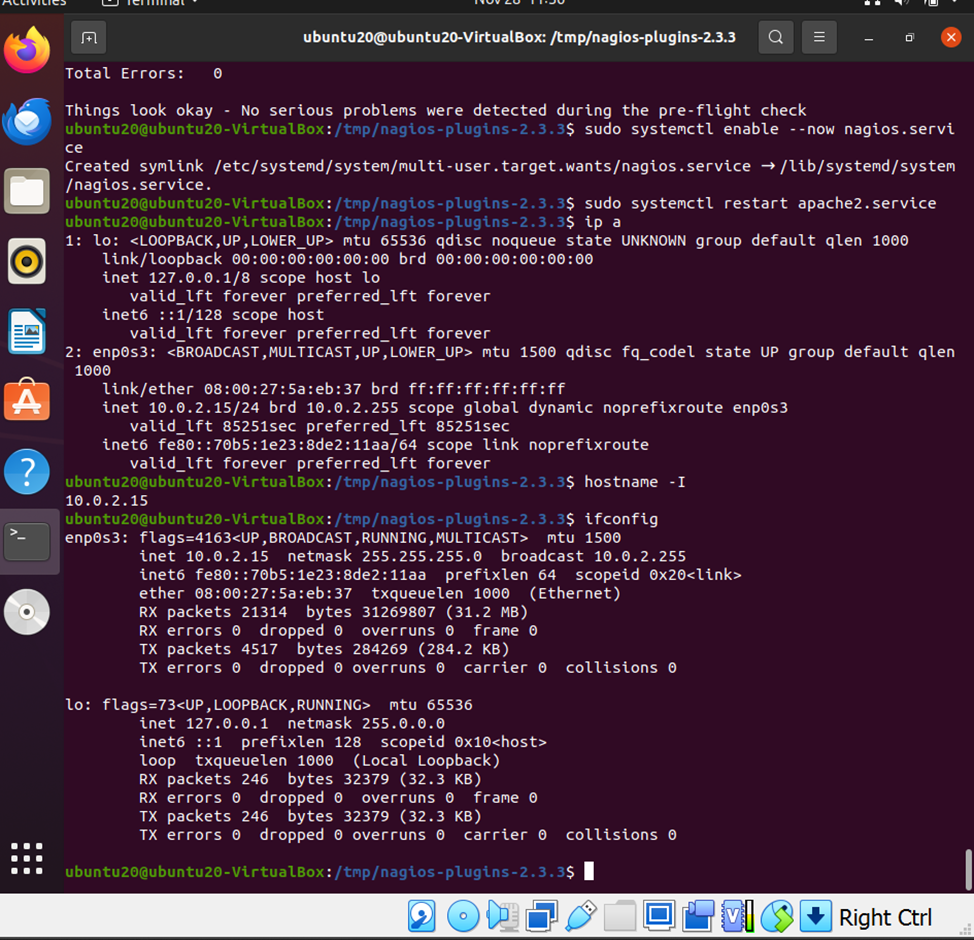

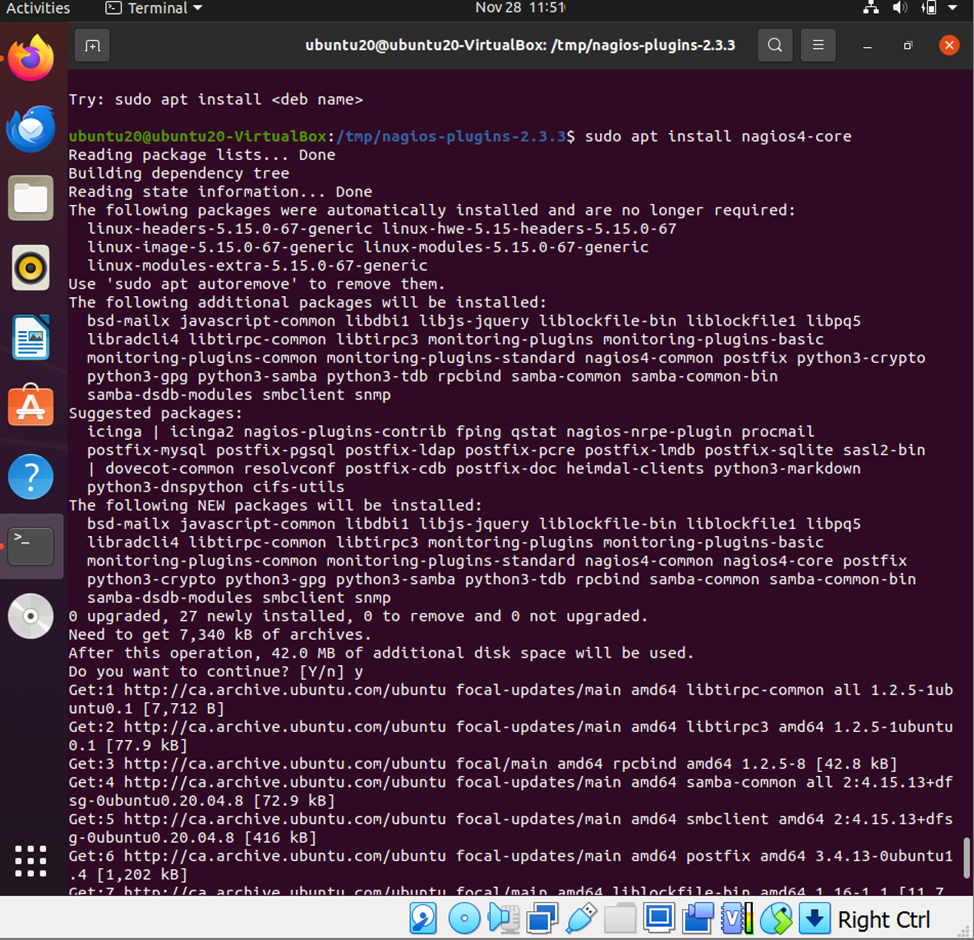

1.Sistem yeniləməsi

Terminalı açın və sistemi yeniləyin:

sudo apt update && sudo apt upgrade

İzah:

- sudo apt update: Paket siyahısını yeniləyir.

- sudo apt upgrade: Mövcud paketləri son versiyaya yeniləyir.

Bu addım quraşdırma zamanı potensial problemlərin qarşısını alır.

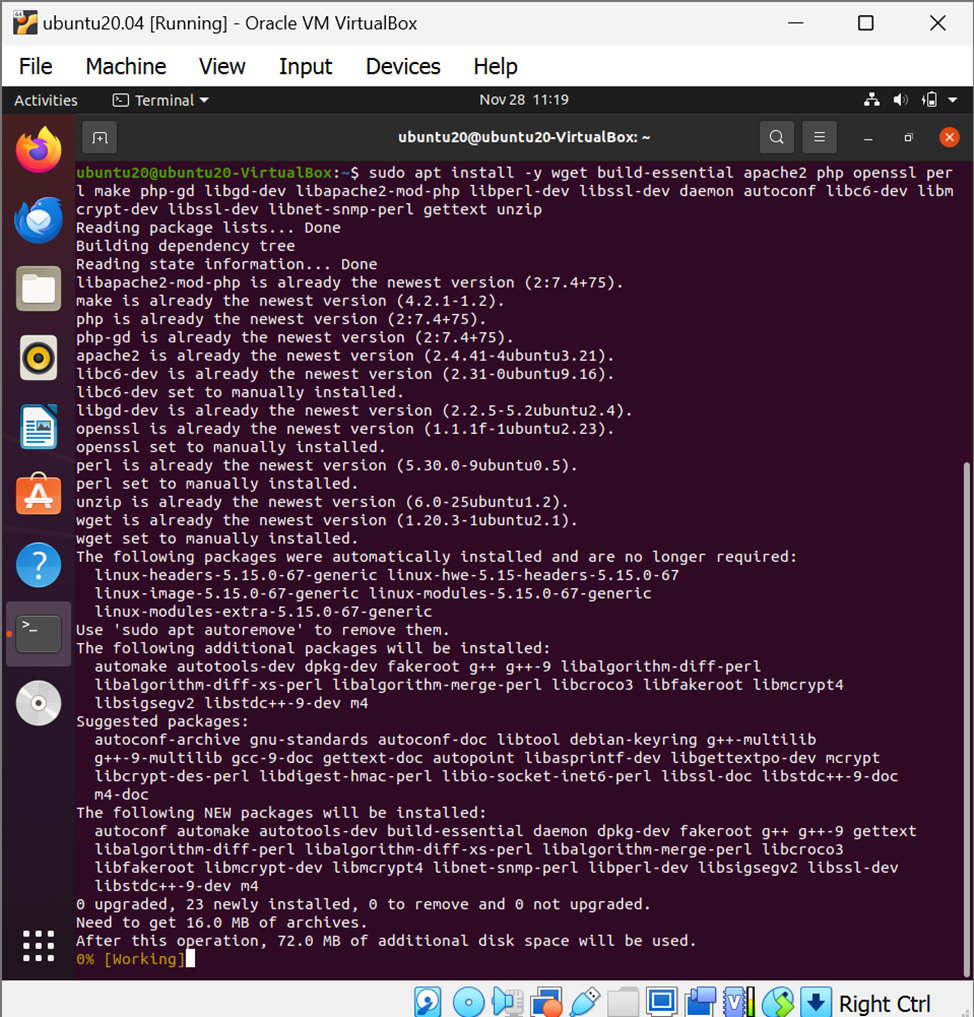

2. Zəruri paketlərin quraşdırılması

Apache və digər lazımi asılılıqları quraşdırın:

İzah:

- apache2: Veb serverdir, Nagios interfeysini təqdim edir.

- php: Nagios veb interfeysi üçün istifadə olunur.

- wget: Faylları internetdən yükləmək üçün lazımdır.

- unzip: Faylları arxivdən çıxarmaq üçün istifadə olunur.

- libgd-dev: Qrafiklər və təsvirlər üçün GD kitabxanasını təmin edir.

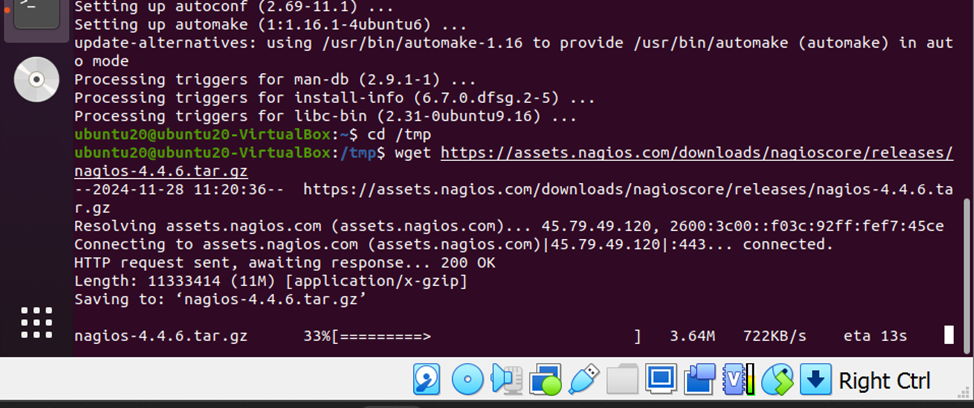

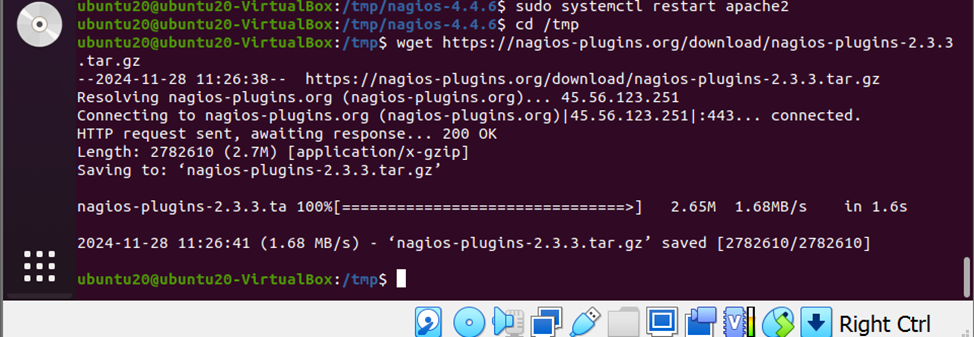

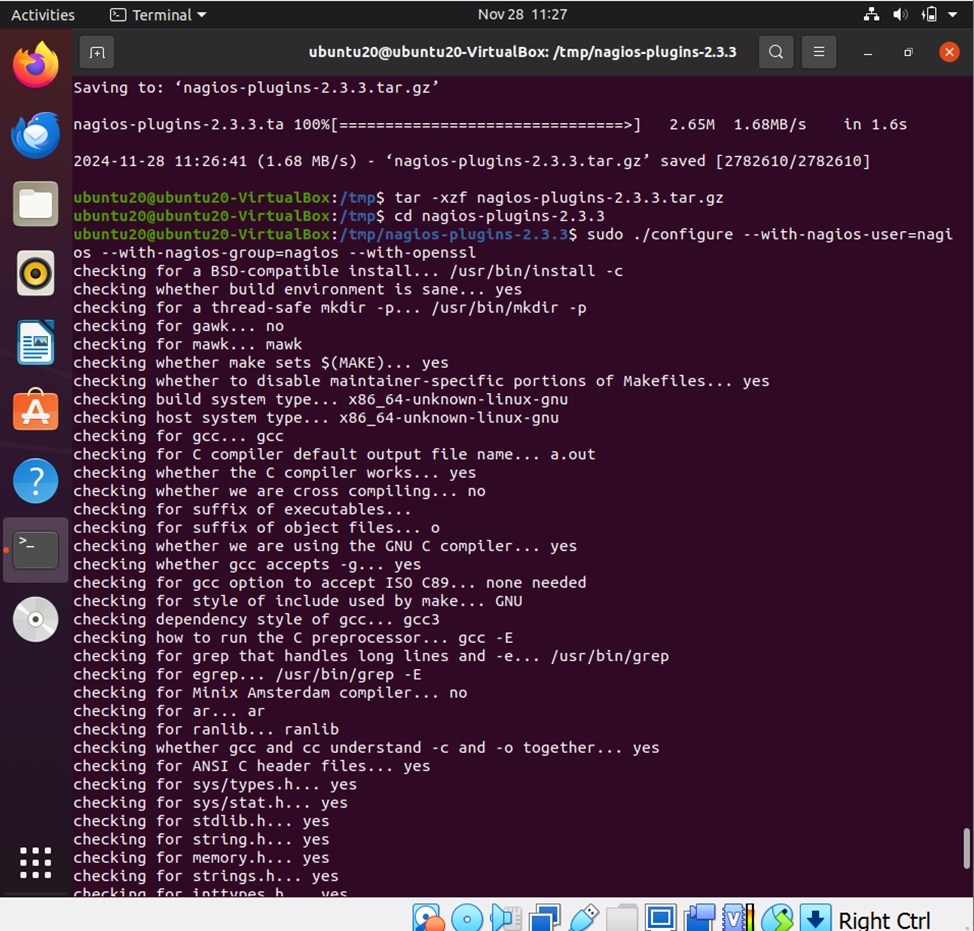

3. Nagios-un yüklənməsi və quraşdırılması

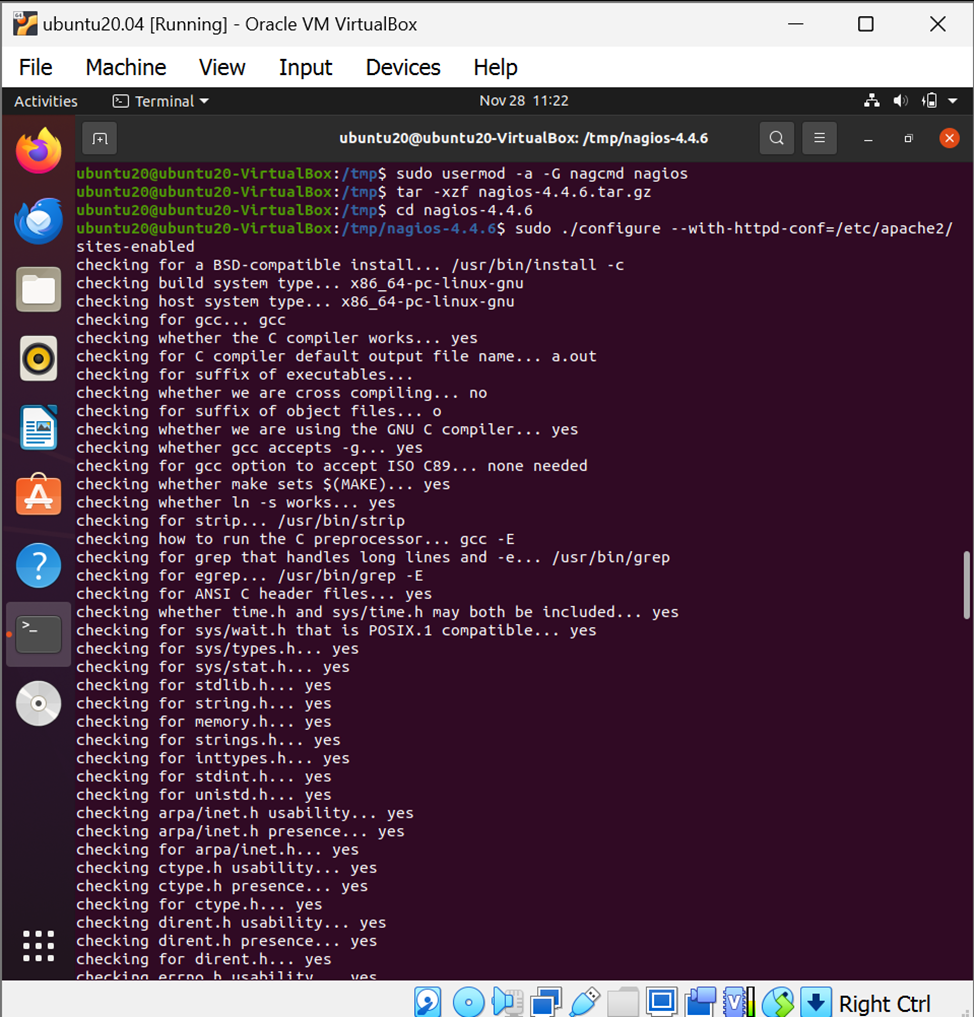

Nagios-un mənbə kodunu yükləyin, çıxarın və qurun:

İzah:

- wget: Nagios-un arxiv faylını yükləyir.

- tar -xvf: Arxivdən faylları çıxarır.

- ./configure: Sistemə uyğun olaraq quraşdırmanı konfiqurasiya edir.

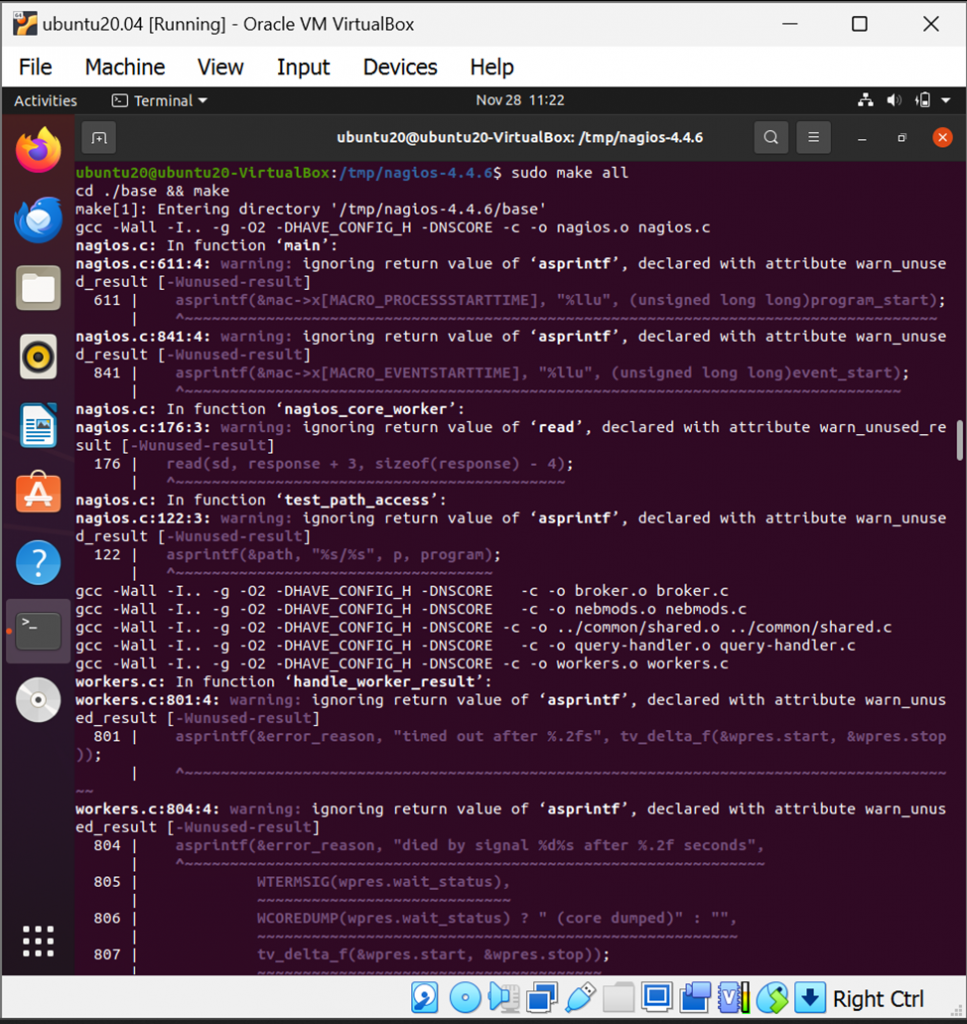

- make all: Mənbə kodunu kompilyasiya edir.

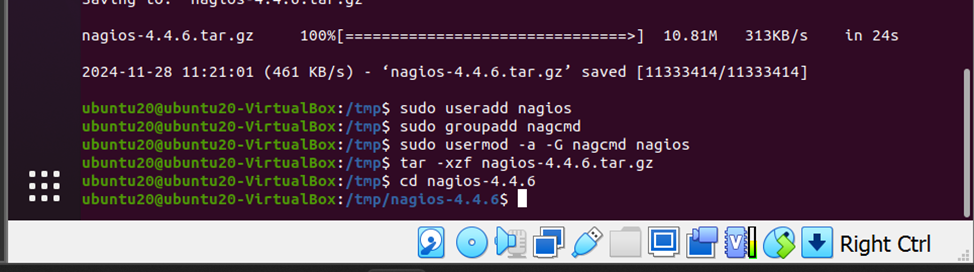

Addım 4: Nagios istifadəçi və qrupunun yaradılması

usermod -a -G nagios www-data: Apache (www-data) istifadəçisini nagios qrupuna əlavə edir.

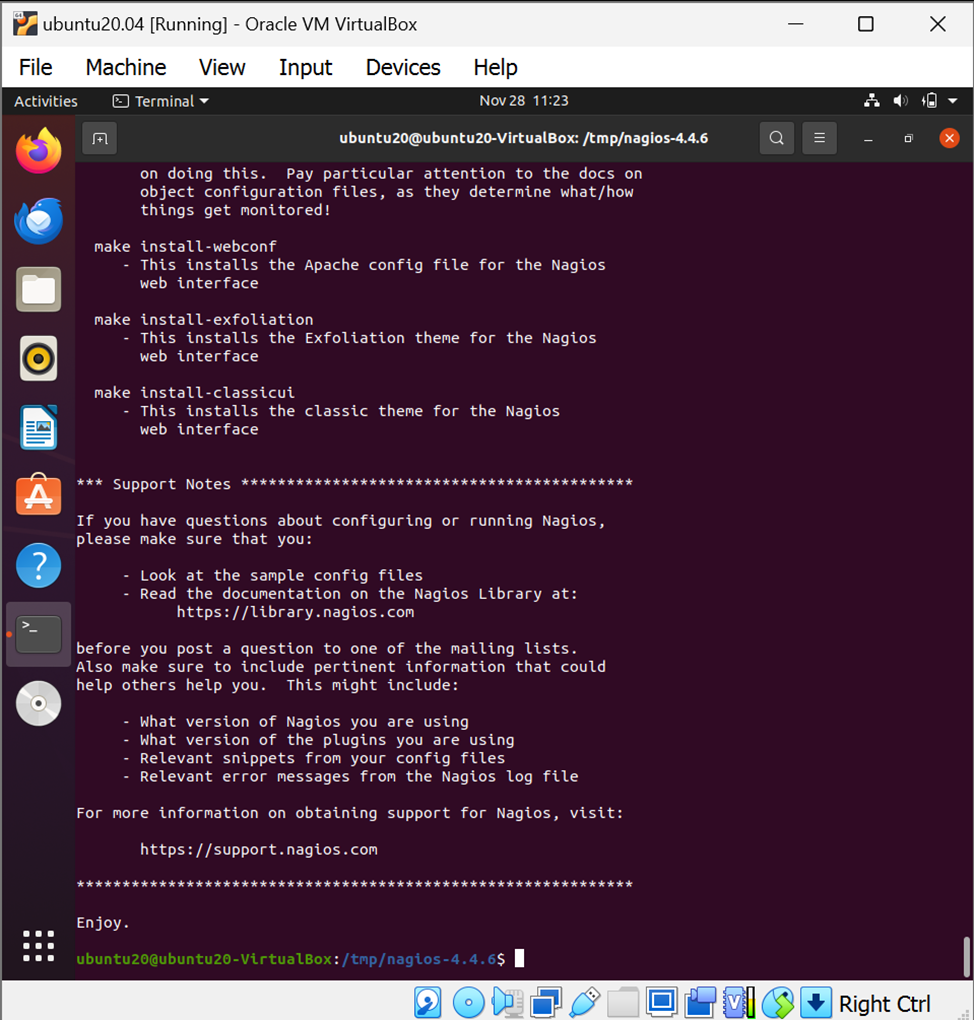

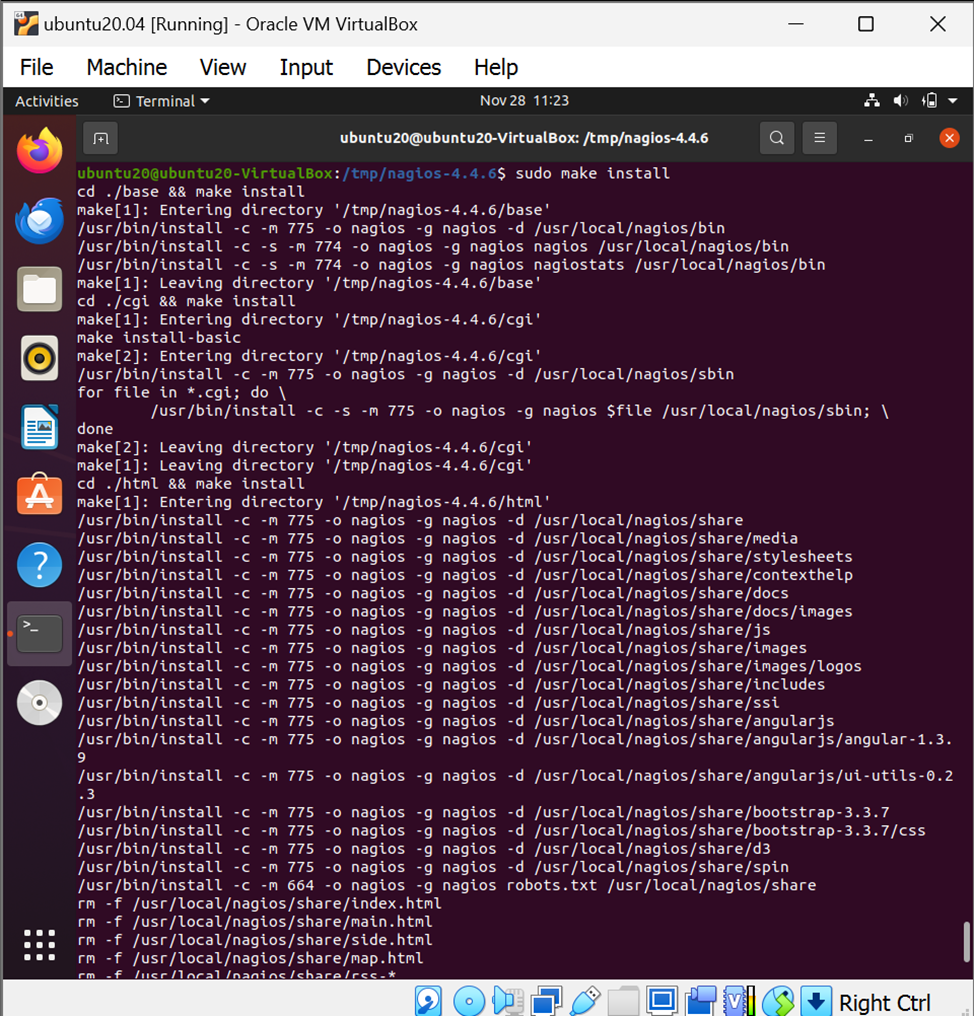

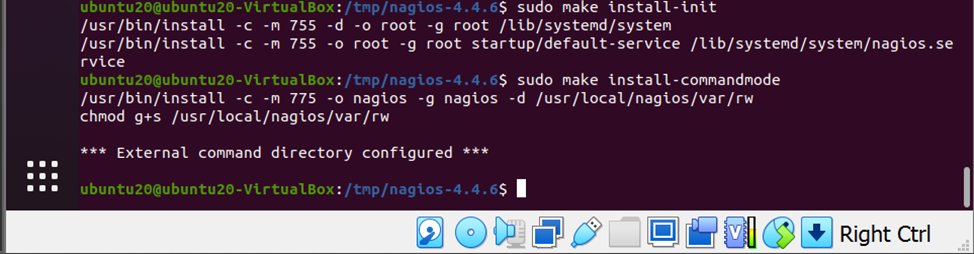

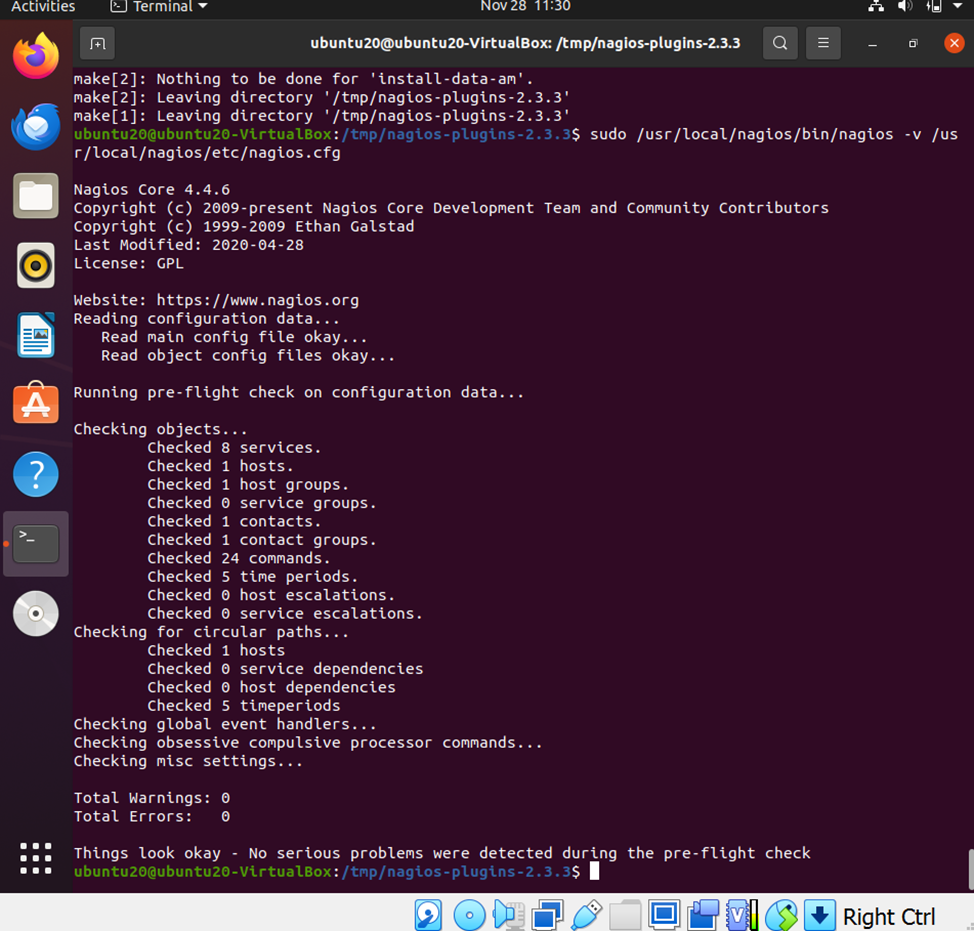

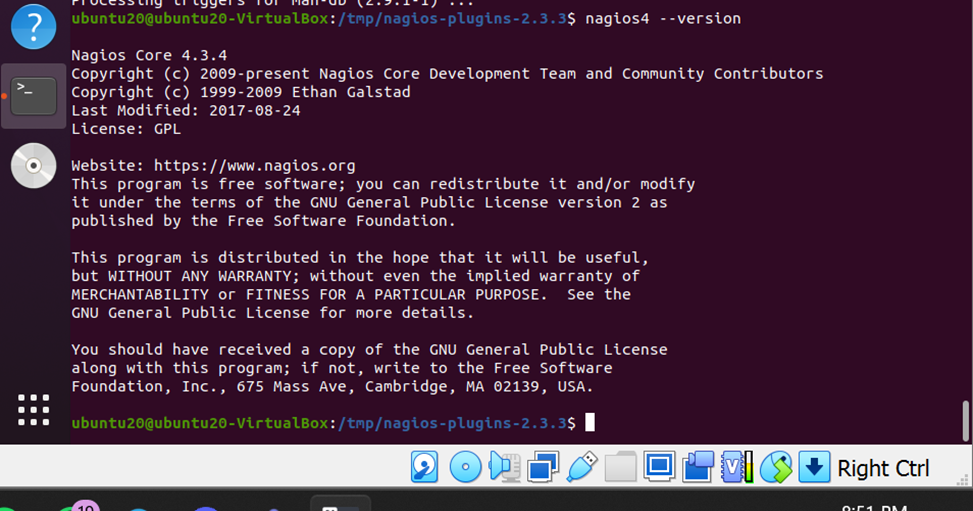

Addım 5: Nagios-un quraşdırılması

sudo make install

sudo make install-init

sudo make install-commandmode

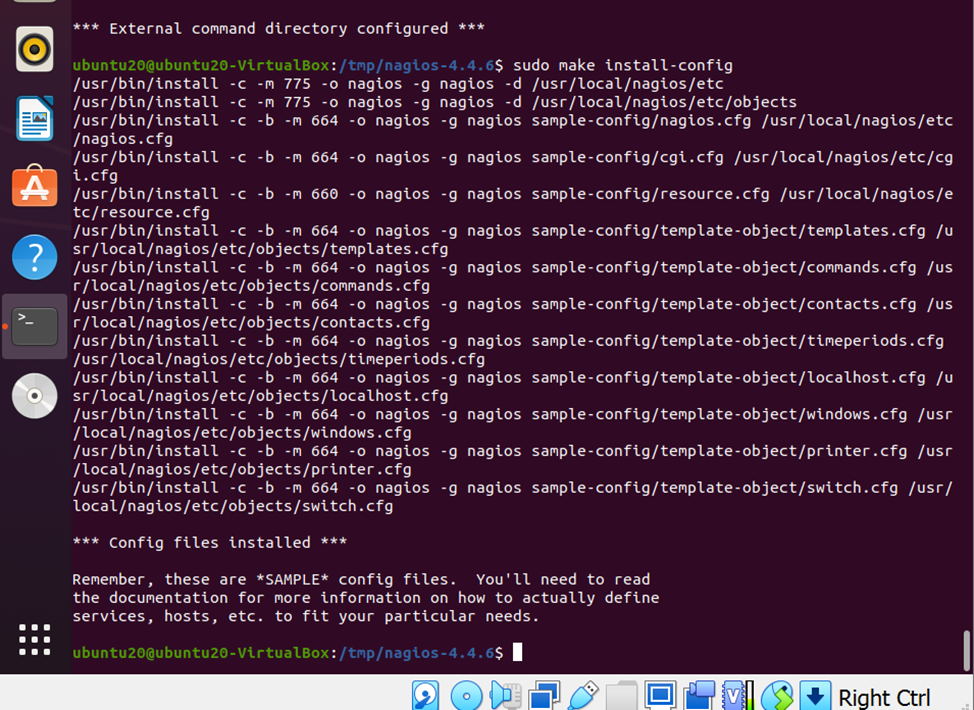

sudo make install-config

İzah:

- make install: Nagios-un əsas fayllarını sistemə quraşdırır.

- make install-init: Xidmətlər üçün başlanğıc skriptlərini yaradır.

- make install-commandmode: Komanda rejimini aktiv edir.

- make install-config: Konfiqurasiya fayllarını quraşdırır.

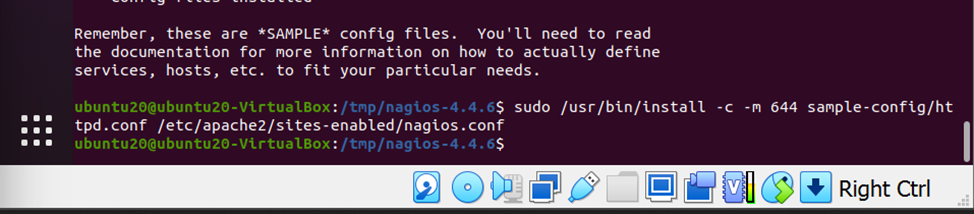

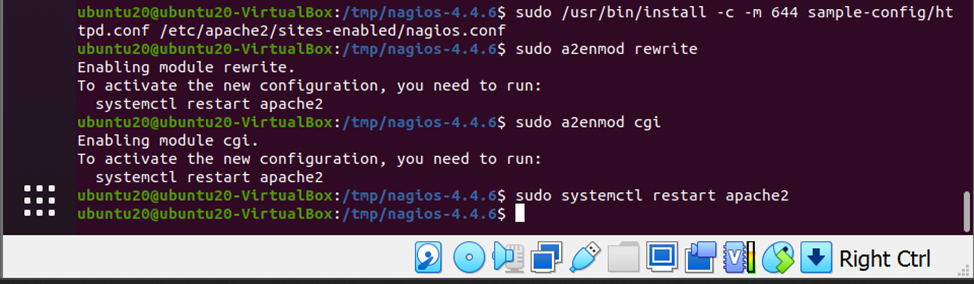

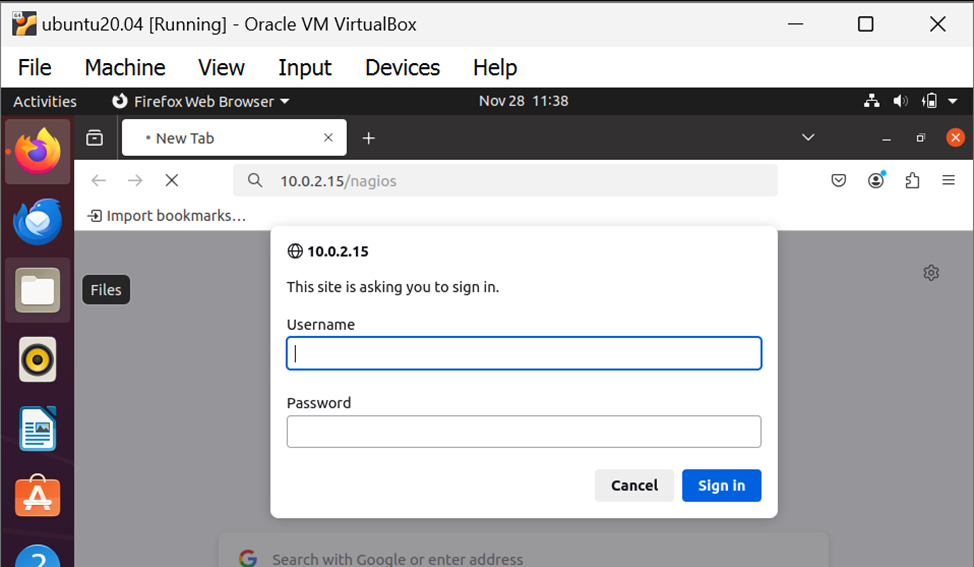

Addım 6. Apache üçün Konfiqurasiya

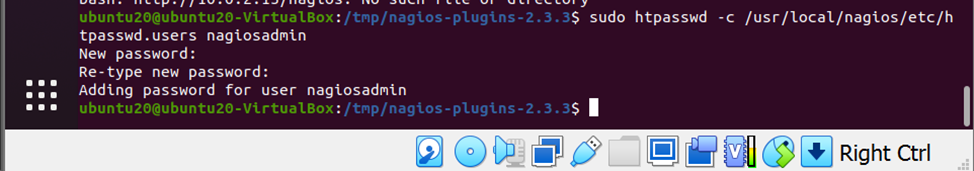

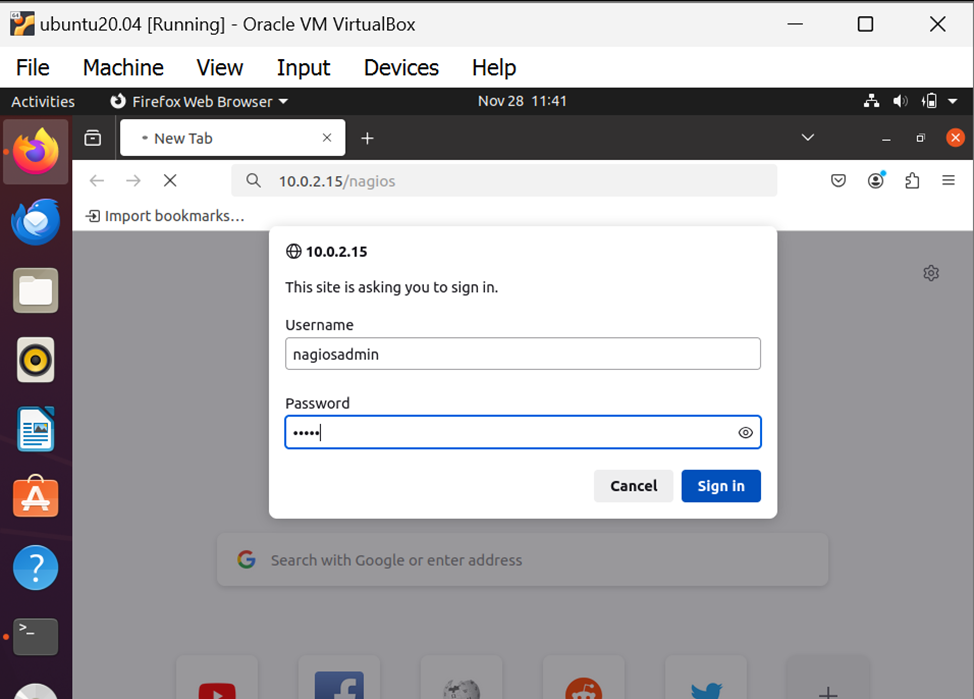

Addım 7. Nagios Admin Parolunun təyin edilməsi

Nagios veb interfeysinə giriş üçün parol təyin edin:

sudo htpasswd -c /usr/local/nagios/etc/htpasswd.users nagiosadmin

İzah: nagiosadmin istifadəçisinin parolu yaradılır.

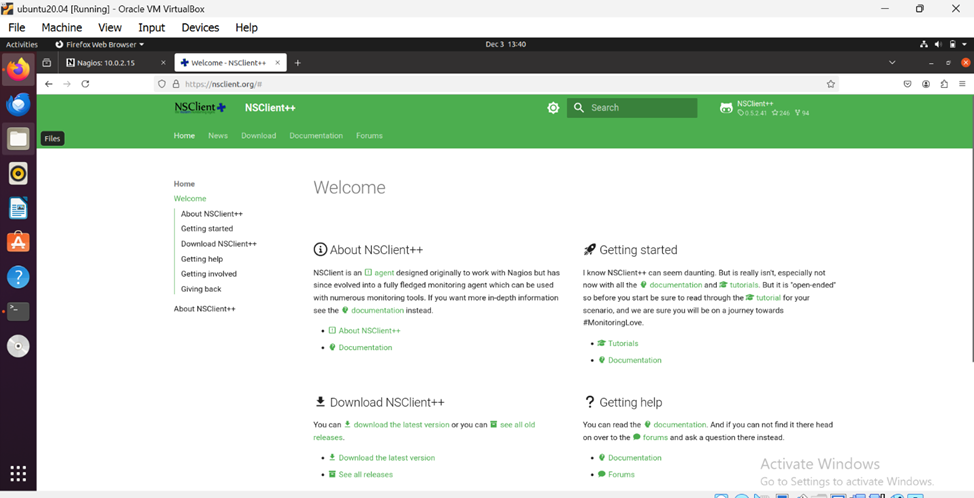

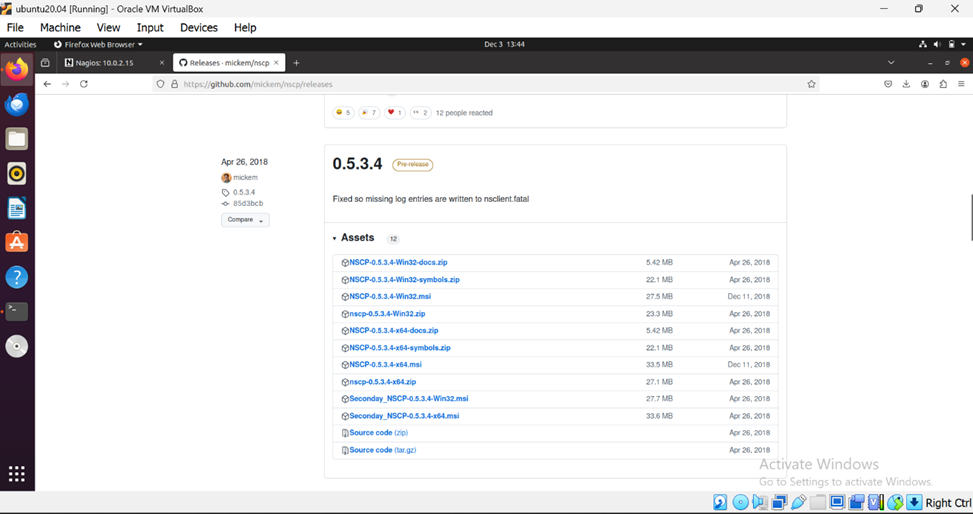

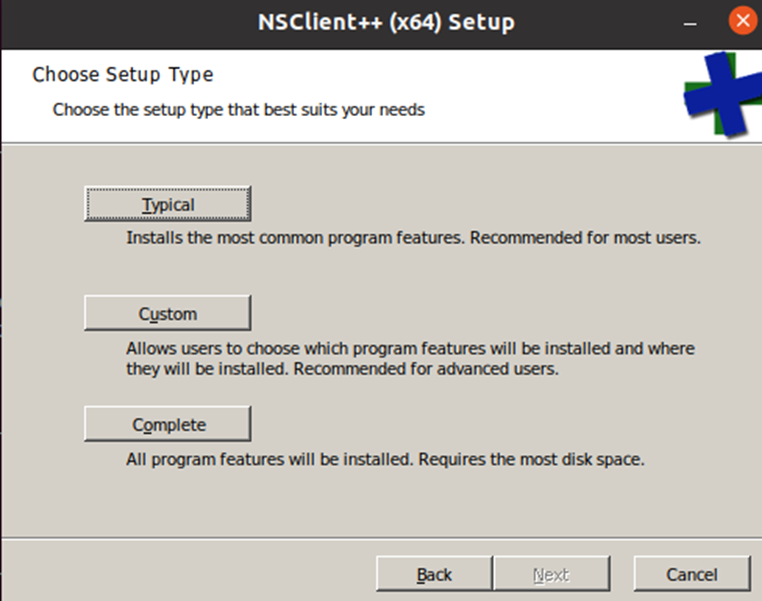

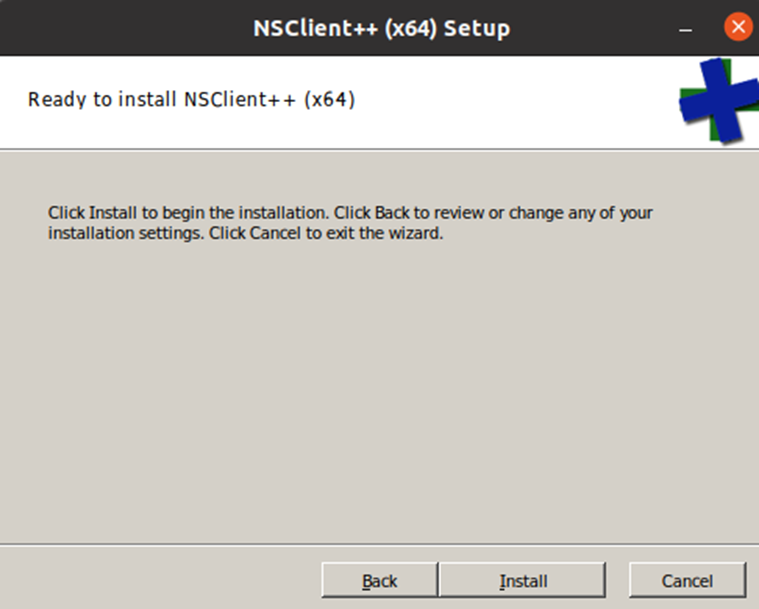

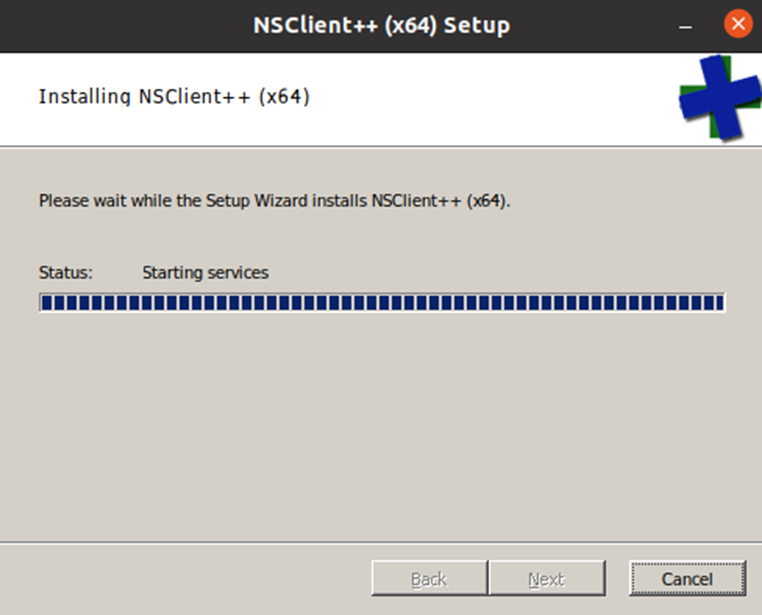

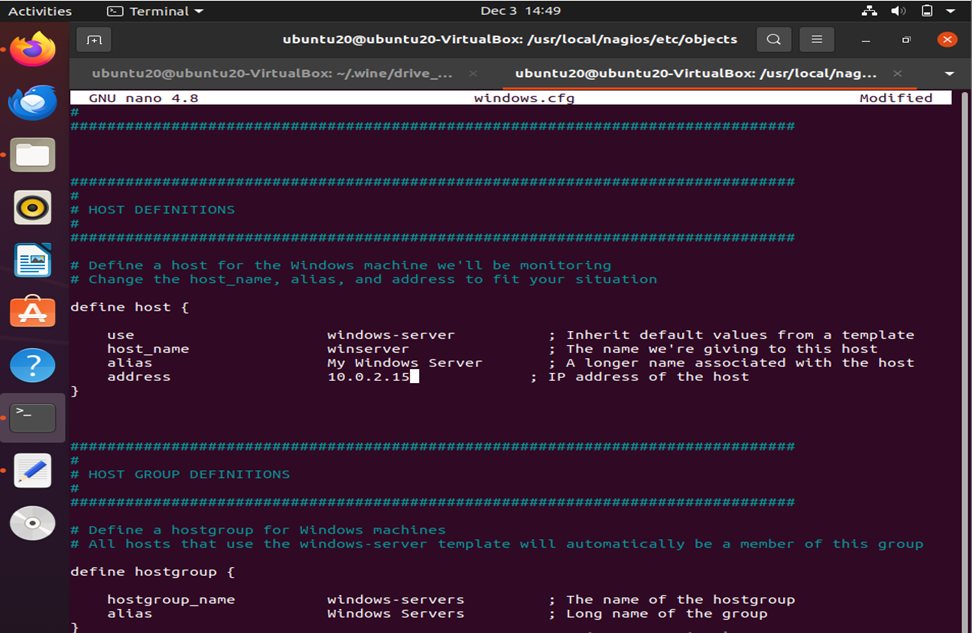

NSClient++ yükləmək üçün:

NSClient rəsmi səhifəsinə daxil oluruq.

Yükləyirik:

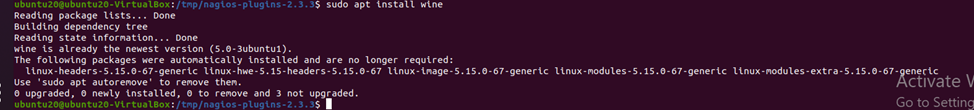

sudo apt install wine

Bu əmr Ubuntu-da Wine proqramını quraşdırmaq üçün istifadə olunur.

Wine, Windows tətbiqlərini Linux əməliyyat sistemində işlətməyə imkan verən bir proqramdır.

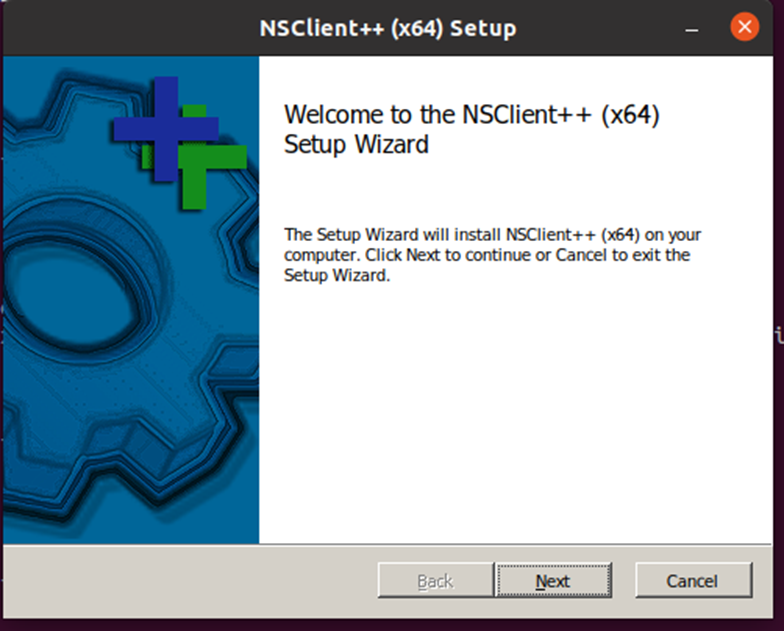

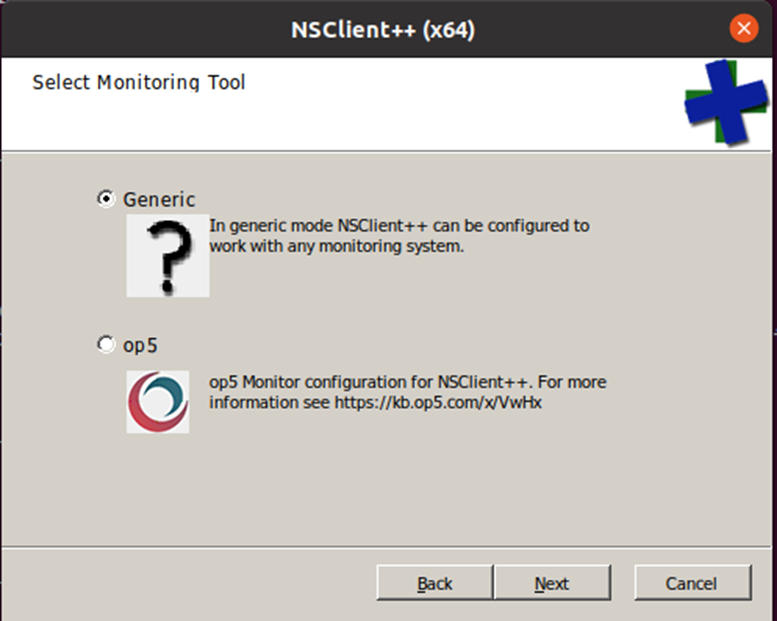

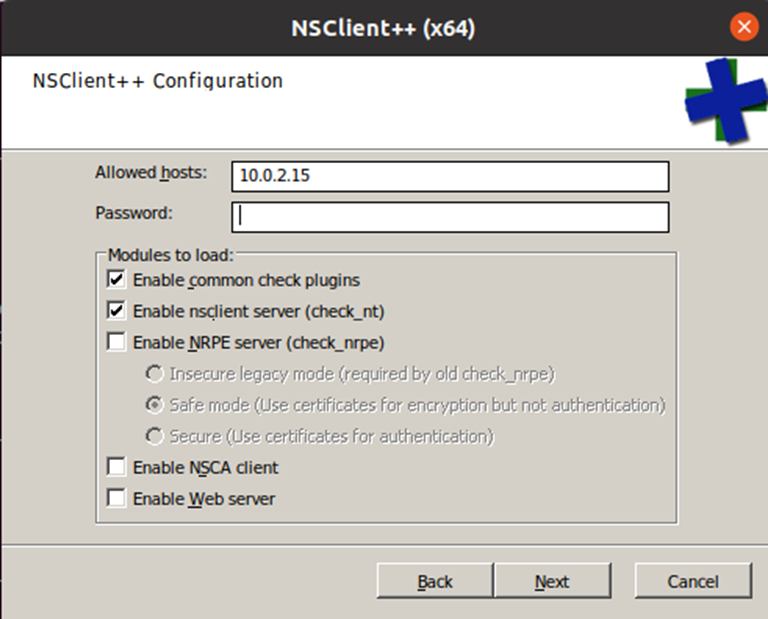

NSClienti konfiqurasiya edirik.

cd ~/Downloads

- Siz “Downloads” (Yükləmələr) qovluğuna keçdiniz. Bu qovluqda NSClient və digər fayllar saxlanmışdır.

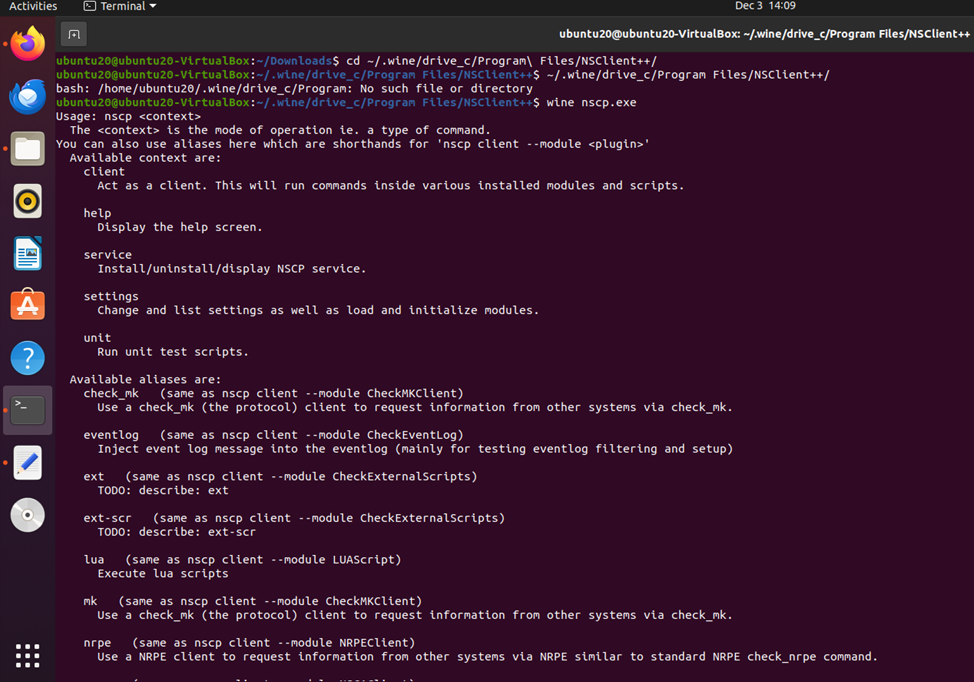

wine /drive_c/Program Files/NSClient++/nscp.exe

- Bu əmr Wine vasitəsilə Windows tətbiqi olan nscp.exe proqramını işə salır.

- Bu proqram NSClient++ xidmətinin bir hissəsidir və Windows sistemlərində monitorinq agenti olaraq istifadə olunur.

- Əmr işlədikdən sonra proqram bir sıra parametrlər və istifadə edilə bilən “komanda kontekstləri” ilə bağlı kömək mesajı göstərir.

Client – NSClient++ xidmətinin modullarını və skriptlərini işə salır.

Help – Yardım ekranını göstərir (hansı ki, siz bu ekrana çıxmısınız).

install / uninstall – NSClient xidmətini quraşdırmaq və ya silmək üçün istifadə olunur.

Settings – Konfiqurasiyanı idarə etmək üçün istifadə olunur. Modulları yükləmək və başlatmaq kimi funksiyalar təklif edir.

Test – Test modulu ilə NSClient-in düzgün işlədiyini yoxlamaq.

check_mk və nrpe – Digər sistemlərdən məlumat sorğulamaq üçün istifadə olunur. Bunlar monitorinq protokollarıdır.

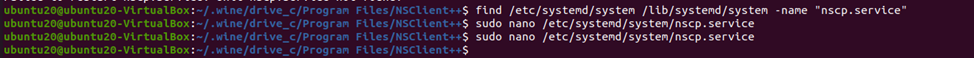

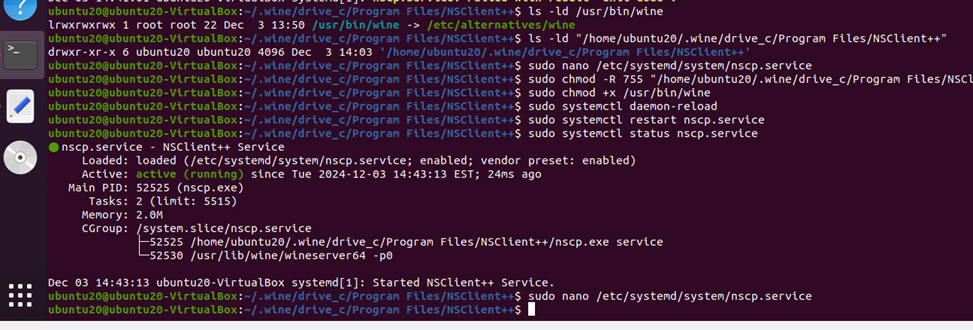

nano ilə servis faylının yaradılması:

sudo nano /etc/systemd/system/nscp.service

- Bu əmr yeni bir systemd xidmət (service) faylı yaratmaq üçün istifadə olunub.

- nscp.service faylı NSClient++ proqramını sistem xidmətləri içərisinə əlavə etmək üçün tərtib olunur.

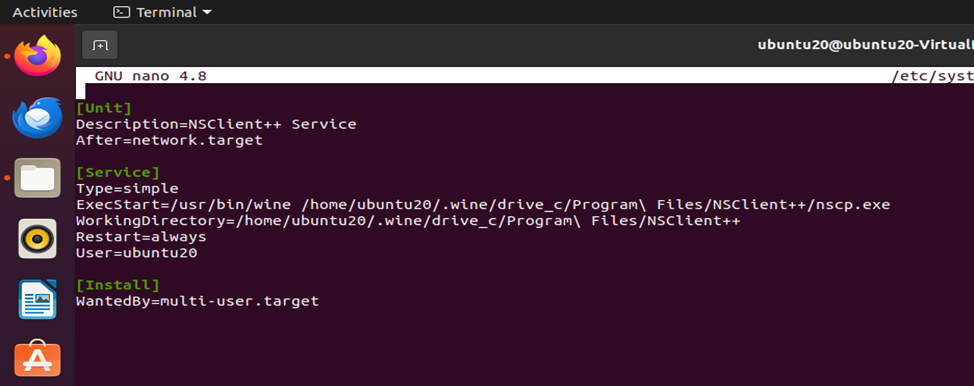

Servis faylının məzmunu:

Xidmət faylında aşağıdakı bölmələr var:

- Unit: Xidmətin təsviri və digər xidmətlərlə əlaqəsi haqqında məlumat verir. Burada, xidmət şəbəkə (network) xidməti işə düşəndən sonra başlamağa konfiqurasiya olunub.

- Service: Xidmətin necə işə düşəcəyini təyin edir.

- ExecStart: Wine vasitəsilə NSClient++ proqramını işə salır.

- WorkingDirectory: Proqramın işlədiyi qovluğu göstərir.

- Restart=always: Xidmət dayansa belə, avtomatik yenidən başladılacaq.

- User=ubuntu20: Xidmətin hansı istifadəçi ilə işləyəcəyini göstərir.

- Install: Xidmətin hansı hədəflər üçün aktiv olacağını göstərir.

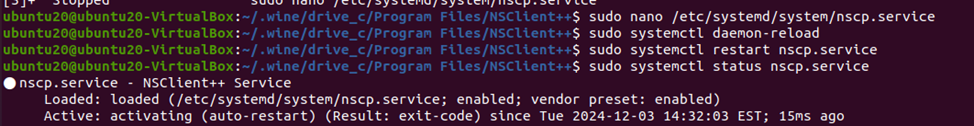

Servisi aktivləşdirmək və idarə etmək:

sudo systemctl daemon-reload – Bu əmr systemd-yə yeni və ya dəyişdirilmiş xidmət fayllarını tanıması üçün istifadə olunur.

sudo systemctl start nscp.service – Bu əmr xidməti dərhal işə salır.

sudo systemctl enable nscp.service – Sistem başladıqda xidməti avtomatik başlatmaq üçün istifadə olunur.

sudo systemctl status nscp.service – Xidmətin hazırkı vəziyyətini göstərir (aktiv, dayandırılmış və ya səhvlər).

sudo nano /etc/systemd/system/nscp.service

Yeni bir sistemd xidməti faylı (nscp.service) yaradılır və ya redaktə edilir. Bu fayl NSCP xidmətinin sistem başladıqda avtomatik işə düşməsini təmin edir.

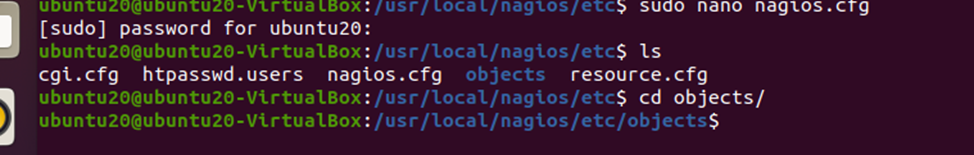

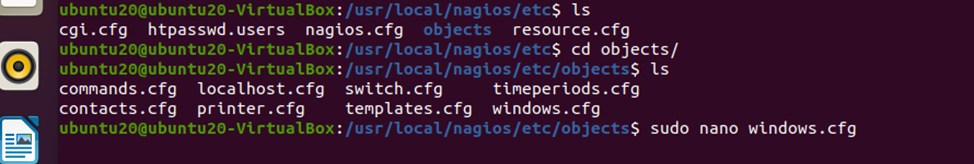

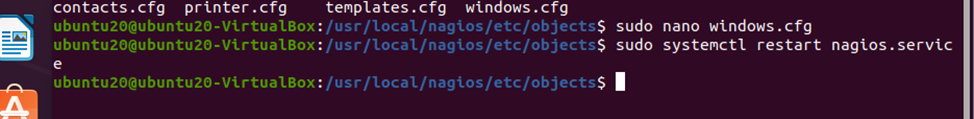

windows.cfg Faylında Konfiqurasiya Məlumatları

Host Təyin Edilməsi:

use: windows-server adlı əvvəlcədən təyin olunmuş şablona istinad edir. Bu şablon host üçün standart parametrləri müəyyən edir.

host_name: Server üçün unikal ad.

alias: Hostun təsviri adı.

address: Monitorinq ediləcək Windows serverin IP ünvanı.

Host Qrupunun Təyin Edilməsi:

hostgroup_name: Host qrupunun adı.

alias: Qrupun təsviri adı.

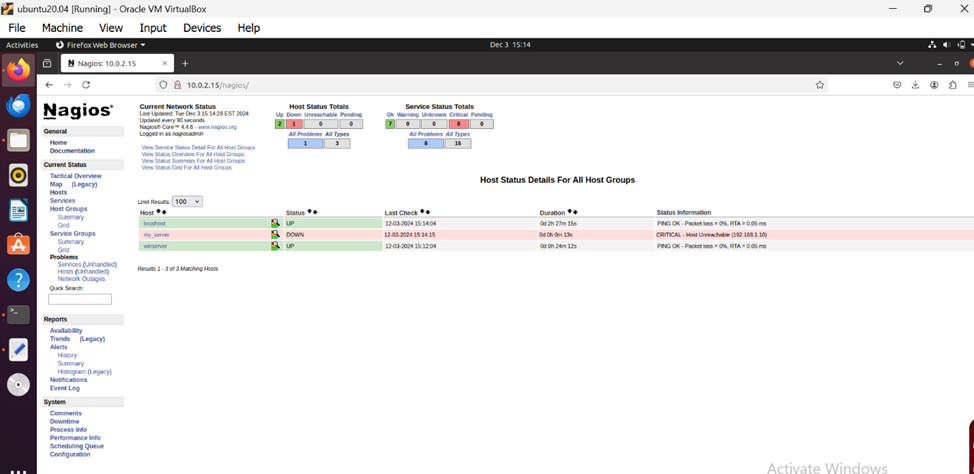

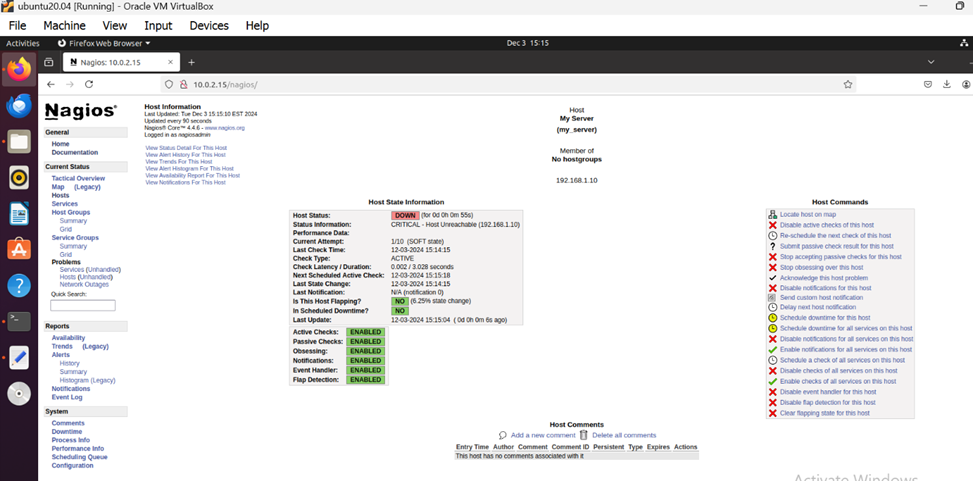

Start monitoring:

Şəkildə Nagios-un veb interfeysi açıqdır və bütün hostlar üçün vəziyyət detalları göstərilir.

Xüsusiyyətlər:

- “Host Status Details for All Host Groups” bölməsi:

- Burada monitorinq edilən hostların (məsələn, Windows Server) vəziyyəti göstərilir.

- “UP” statusu göstərir ki, host aktiv və əlçatandır.

- Xidmətlərin monitorinq nəticələri də qrafik olaraq əks olunur (məsələn, yaşıl – problem yoxdur, qırmızı – problem mövcuddur).

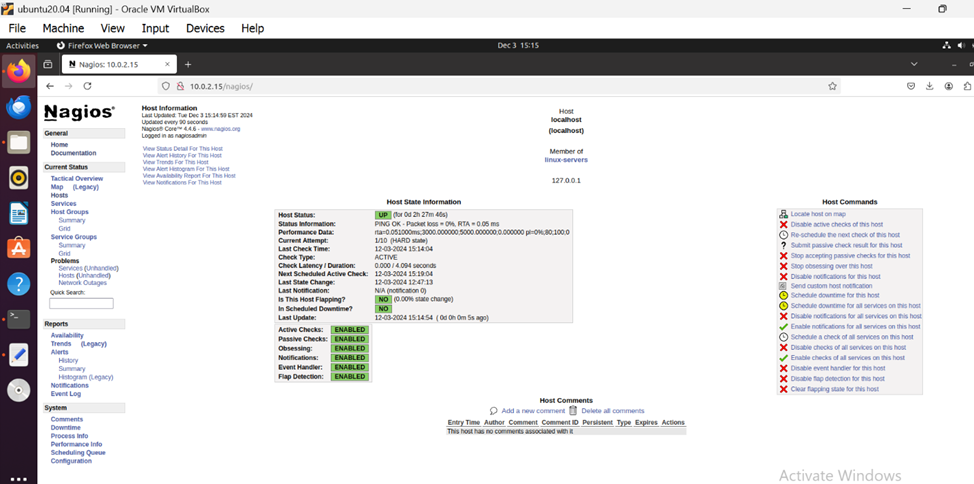

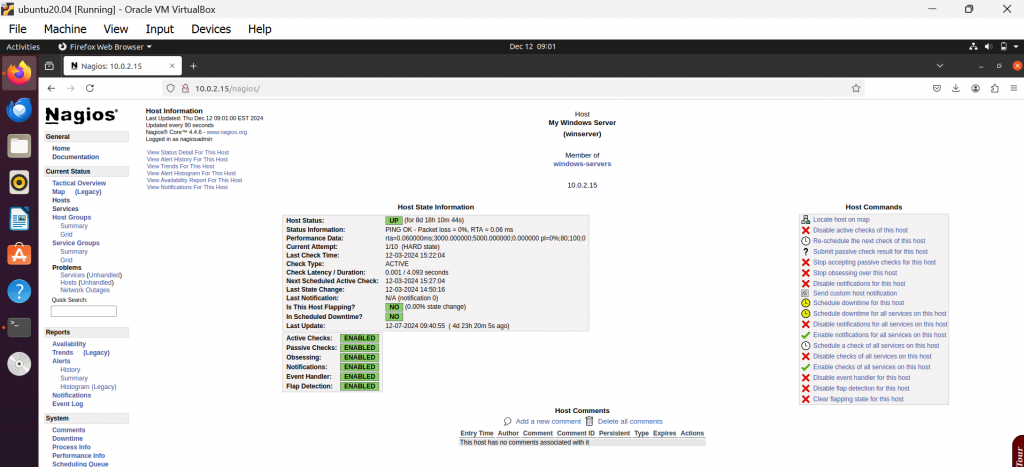

Şəkil Nagios-da monitorinq edilən “Windows Server” adlı hostun detallı məlumatlarını göstərir.

Xüsusiyyətlər:

- Host Status Information:

- “Current Status: UP” – Server aktivdir və işlək vəziyyətdədir.

- “Address: 10.0.2.18” – Monitorinq edilən hostun IP ünvanı.

- “Last Check” və “Next Check” vaxtları – Hostun sonuncu və növbəti yoxlama vaxtları.

- Xidmətlər:

- Serverdə işləyən fərqli xidmətlərin vəziyyəti göstərilir (məsələn, CPU istifadə, yaddaş istifadəsi və s.).

- Yaşıl işarələr xidmətlərin problemsiz işlədiyini göstərir.

Bu şəkillər Nagios vasitəsilə Windows serverin uğurla monitorinq edildiyini və hostun statusunun izlənə bildiyini təsdiq edir. Həmçinin, xidmətlərin performans göstəricilərinin yoxlanılması üçün ətraflı məlumat təmin edilir. Bu sistem administratorlarına mümkün problemləri vaxtında aşkarlamağa və onları aradan qaldırmağa kömək edir.

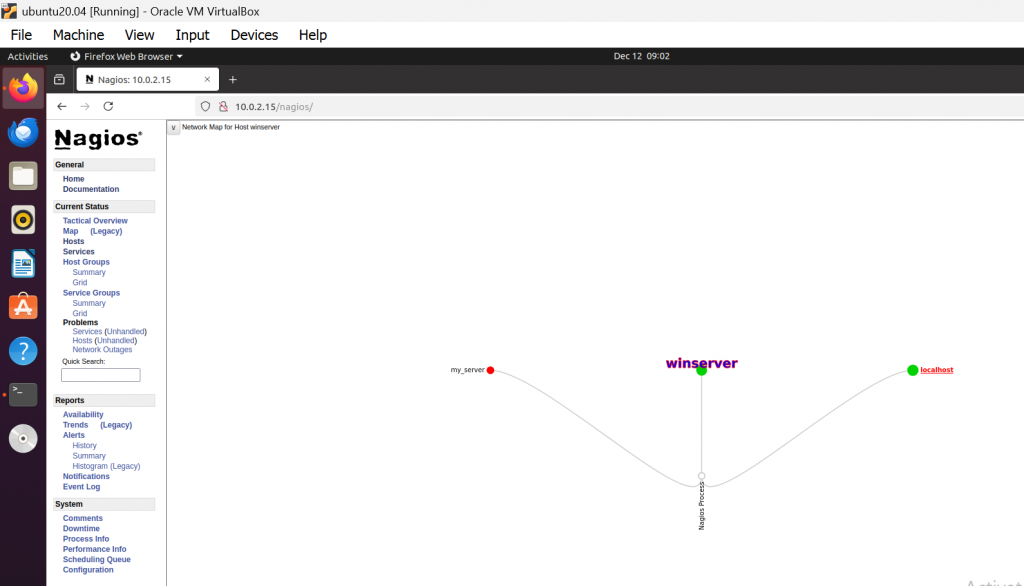

winserver:

Host winserver üçün network map:

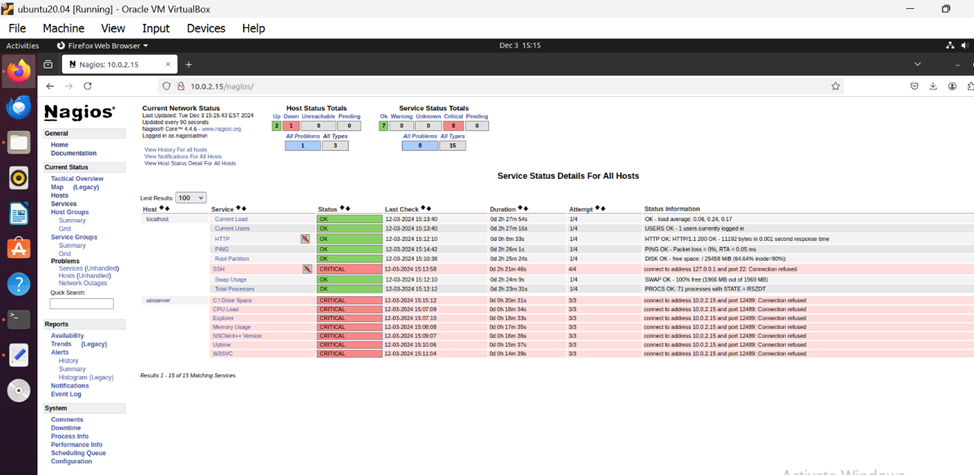

Ümumi Xidmətlər və Hostların Statusu

“Service Status Details for All Hosts.”

Detallar: Bir neçə xidmətin vəziyyəti göstərilir:

- Yaşıl – hər şey qaydasındadır.

- Qırmızı – problemlər mövcuddur.

Xidmətlər haqqında geniş məlumat: Xidmətin adı, son yoxlama vaxtı, status mesajı. Məsələn:

- Problemli xidmətlərdə “CRITICAL” və ya “DOWN” statusu göstərilir.

- Problemli xidmətlərin status məlumatları ilə yanaşı, bu xidmətlərin işləmə müddəti və başqa detallar təqdim edilir.

Ümumi Məqsəd:

Bu şəkillər Nagios sistemində həm hostların (məsələn, Windows Server), həm də onların xidmətlərinin statusunu izləməyə necə nəzarət etmək mümkün olduğunu göstərir. Sistemin administratorları bu məlumatlar əsasında problemli xidmətləri və ya hostları müəyyənləşdirib problemləri həll edə bilərlər.